12.02 // Выслеживание местоположения смартфонов по их энергопотреблению

Многие современные смартфоны оснащены датчиками спутниковой навигации на основе GPS. Однако, при установке сторонних приложений в систему пользователь может запретить им получать доступ к датчику, поэтому производители шпионских программ заинтереованы в поиске других каналов утечки информации со смартфонов.

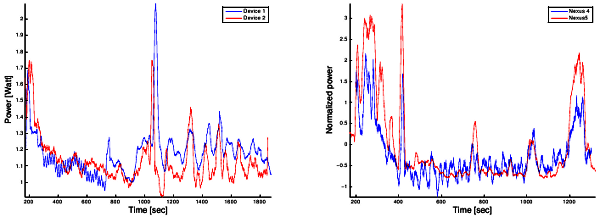

Исследователи Yan Michalevsky, Dan Boneh, Aaron Schulman (кафедра компьютерных наук стэнфордского университета, США), Gabi Nakibly (центр исследований и моделирования при государственном оборонном концерне "Рафаэль", Израиль) обратили внимание на такой изначально малоинформативный канал как энергопотребление мобильного устройства. Как им удалось выяснить, энергопотребление в значительной мере зависит от расположения узлов сотовой сети, силы сигнала сети и экранирования этого сигнала в ландшафте. Несмотря на то, что энергопотребление зависит и от запускаемых на смартфоне приложений (просмотр видео, прослушивание музыки, игры и пр.), исследователям удалось отфильтровать достаточно достоверные данные даже из такого зашумленного канала утечки. Самая простая задача — это поиск корреляций энергопотребления между двумя устройствами. Такая корреляция эффективно работает даже между смартфонами двух разных моделей и показывает их совместные перемещения или нахождение в одном месте.

Для изучения утечки сведений о местонахождении использовался сравнительный анализ GPS-координат и идентификаторов сотовых вышек с каналами датчиков силы сигнала, напряжения, силы тока, уровня разряда батарей, температуры окружающей среды. Наиболее точным каналом оценки энергопотребления оказался канал силы тока при наличии встроенных в смартфон амперметров. В пределах 19-километрового маршрута удалось добиться выслеживания смартфона с точностью до 1 км с достоверностью около 80%.

Ранее этой группе исследователей удавалось распознавать по низкочастотным спектрам человеческую речь, используя вместо микрофонов датчики положения смартфонов: Gyrophone: Recognizing Speech from Gyroscope Signals.

Источник: ArXiv.org: Cryptography and Security.

См. также:Датчики освещённости — новый канал утечки информации.

комментариев: 9796 документов: 488 редакций: 5664

Про это они тоже упоминают:

Вот нафига такие сведения о системе надо давать знать браузеру, спрашивается?

По первой ссылке (Гостя):

Умная электроника в каждый дом. Чтобы она была «умной», ей нужно знать как можно больше. Я вам другое скажу: зачем в вебе нужен JS? Кому надо (особенно на HS) и сейчас делают взаимодействие с пользователем без JS, при этом доступен почти весь спектр интерактива: отправка сообщений, скачка и загрузка файлов. Просмотр видео через html5 также не требует JS.

Для браузеров на ПК такую атаку тоже можно сделать, наверно, если с ноутбука доступен мобильный интернет через какое-нибудь 3G или 4G.

Носи с собой аккумулятор, чтобы батарея при работе с сетью не разряжалась, username!

комментариев: 9796 документов: 488 редакций: 5664

Это создателей веб-контента будет так искренне волновать? Они что, по своей доброте отключат баннеры и анимацию с рекламой и начнут отдавать один текст, когда у пользователя батарея разрядится? Скорее они не будут этим заморачиваться. Кто-то может даже наоборот специально разряжать батарею, в обмен на подписку каких-нибудь платных услуг или регистрацию в своей социалочке:) А у кого-то эта опция может начать глючить, что заряженную батарею будет ошибочно считать разряженной. Из-за такого пустяка сомнительной полезности появляется только лишняя точка отказа.

А во всяких социалочках контент подгружается интерактивно по мере прокрутки страницы и для всяких планшетов и смартов — это уже стандарт представления страниц. Не говоря уже о такой мелочи, что без JS дизайн будет выглядеть недостаточно модно и гламурно.

комментариев: 11558 документов: 1036 редакций: 4118

Более реалистичное решение — использование таких штук, как Caja, везде, где только можно, вместо голого JS.

комментариев: 9796 документов: 488 редакций: 5664

Интернет — набор низкоуровневых транспортных протоколов, необходимых для работы сети Tor :)