07.10 // Какие файлы здесь были: метод создания отпечатков в логах скрытого сервиса Tor перед его конфискацией

Juan A. Elices (Кафедра компьютерных разработок и электротехники, Университет Нью-Мехико, Альбукерке, США), Fernando Perez-Gonzalez (Кафедра теории сигналов и связи Университета Виго, Испания), Carmela Troncoso (Кафедра электротехники / Отдел компьютерной безопасности и промышленной криптографии Католического Университета Лёвен, Бельгия) озадачились методами исследования конфискованных серверов, которые выступали в роли скрытых сервисов сети Tor.

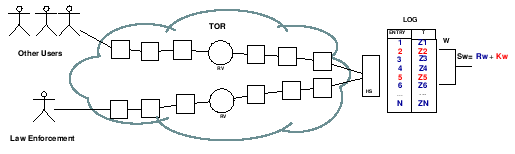

Их идея достаточно проста, сложность состоит лишь в аккуратности реализации. Модель ситуации такова: подозреваемый владелец скрытого сервиса может удалить некоторые файлы со своего сервера, а затем утверждать, что на его сервисе они никогда не размещались. Тогда перед конфискацией сервиса достаточно провести некоторое количество контрольных скачиваний этих файлов, а после изъятия посмотреть логи веб-сервера, чтобы по меткам времени доказать, что эти файлы размещались именно на этом компьютере.

Конечно, из-за задержек в сети Tor и из-за обращения к серверу других пользователей простые логи с временем обращения будут крайне малодоказательными. Требуется активное внесение надёжных меток. Первоначальная реализация авторов была достаточно простой — многократное скачивание файла через определённый интервал фиксированное число раз. Однако, этот способ слишком ресурсоёмкий, ненадёжный и заметный.

Исследователям удалось усовершенствовать метод за счёт более точного определения даты в логах по анализу полей HTTP-ответов сервиса и по статистическому моделированию количества параметров записей других пользователей. Метод создания тайминг-отпечатков в логах может быть оптимизирован так, чтобы давать как можно меньше ложно-положительных срабатываний и одновременно возможностей ухода от детектирования, а также быть как можно менее распознаваемым владельцем скрытого сервиса и делать тайм-метки малопригодными к выборочному удалению со стороны владельца-администратора скрытого сервиса.

Таким образом, восстановление доказательной временной метки возможно даже по минимальным фрагментам лог-файлов веб-сервера, а определить её наличие и доказать остальным факт её существования может лишь тот, кто создал такую метку. Авторами рассчитаны необходимые статистичекие параметры, по которым можно делать заключение о достоверности результата и проведены реалистичные эксперименты, в ходе которых они добились высоких показателей в рамках своей модели.

Интересно отметить, что тривиальным является тот факт, что данный метод с ещё большей эффективностью можно использовать и против обычных веб-ресурсов, ведущих логи работы сервера, но удаляющих размещённый материал.

Работа исследователей будет представлена на международном симпозиуме по вопросам информационной безопасности и следственной деятельности WIFS'11, который пройдёт в Бразилии 29 ноября – 2 декабря 2011 года.

комментариев: 9796 документов: 488 редакций: 5664

Какие-нибудь наивные владельцы скрытых сервисов (не просто tor-серверов) могут решить, что если в лог не записывать названий запрашиваемых страниц и отдаваемых файлов, а только время обращения (и объёмы трафика), то это им самим интересно и как бы неопасно.

комментариев: 11558 документов: 1036 редакций: 4118

Если их будет достаточно для корреляционной атаки, то да — Tor от них ни в каком виде не защищает.

комментариев: 9796 документов: 488 редакций: 5664

Обсуждается конкретный частный случай. Что где-то настроено вот-так и это уже как-то установили и перед этим сделали вот-такое.

Может быть авторам исследования захотелось тему за уши притянуть, чтобы получить кучу грантов (в конце работы их перечислено так много, что нет смысла приводить их в новости). А может грантодателям (в том числе и правительственным организациям) действительно нужен был заказ на такое исследование.

Сам факт такой работы (рецензированной Ником Мэтьюсоном и Роджером Динглдайном) примечателен.

И, кстати, не всегда необходимо точно устанавливать положение серверов именно техническими методами. Конфискация серверов может быть и массовой — на территории небольшого государства. Или против членов группы, после того, как кто-то из них расколется, если против них ведутся следственные мероприятия. Или власти в неё внедрят своего агента, осуществят обман, шантаж, подкуп, угрозы и насилие и чем там они ещё обычно занимаются по долгу службы, если кому-то интересны именно такие методы работы. Большое поле для фантазии в детективном стиле специально оставлено за рамками исследования.

Для судебных мероприятий, выполняемых максимально по-честному (такой идеализированный случай наиболее интересен в теоретических исследованиях), данные, полученные непосредственно от подозреваемых, а не от свидетелей или третьих лиц, представляют наибольшую доказательную ценность.

Логи провайдера (ISP) неинтересны именно в модели исследования авторов. Вся фича их работы — точно синхронизировать время контрольных запросов со скрытого сервиса с временем записи этих обращений в логи. За счёт того, что это время утекает через заголовки HTTP-запросов. А чтобы замаскировать и встроить отметку в лог, они делают запросы через различные интервалы и строят некие псевдослучайно выглядящие окна в логах (модуляция через временной канал — если совсем уж наукообразно). Перед конфискацией нужно как можно точнее предсказать как будут расположены отметки контрольных скачиваний в файле. По пропускной способности канала до скрытого сервиса (и др. параметров) также предсказывается, сколько запросов от других пользователей будет между ними в логах. Всё это, вероятно, можно оформить документом в виде всех результатов измерений, доверительными интервалами, функцией автокорреляции и пр. и подписать у судьи, например, до конфискации перед получением ордера. Затем сравнить данные с логами, полученными после конфискации и выдать экспертное заключение.

По логам провайдера просто не получится сделать с такой точностью и доказательностью. Весь интерес работы именно в этом.

комментариев: 9796 документов: 488 редакций: 5664

Возможности сговора обычных Tor-узлов (и прослушивание со стороны ISP) с целью определить местоположение скрытого узла — это отдельная тема, посему буквально оффтопик. Это не пересекается с данным исследованием и только вносит путаницу в понимание работы.

Ведь в этом случае обычные Tor-узлы не видят содержимого передаваемого трафика, так как при связи со скрытым сервисом (в отличие от посещения обычных веб-страниц, которое происходит через исходящие узлы сети Tor) трафик всегда зашифрован от клиента до скрытого сервиса. Это же касается и провайдера, который в данной модели не сможет видеть передаваемых в шифрованном канале HTTP-ответов от скрытого сервиса.

Корреляционные атаки за счёт сговора между узлами и всевозможные (полу)глобальные наблюдатели обсуждались у нас в других темах неоднократно.

Если же владелец непосредственно скрытого сервиса будет вести логи, чтобы самому кого-то разоблачить (а разоблачать будут не его — сервис-приманка в виде файлообменника?), то описанная в исследовании атака вообще не нужна. IP-адресов тех, кто к нему обращается, он не видит. Значит, ему опять потребуются другие атаки, а в логах точное время можно и так специально настроить и названия файлов записывать и сами файлы сохранять.

Если будут новости или какие-то мысли как действительно скрестить эту атаку с другими, тогда будет о чём сообщить.