07.07 // Дополнение трафика по методу RO-DLP может сделать Tor стойким к глобальному наблюдателю

Исследователи Клаудиа Диаз, Кармела Тронкозо (Католический университет Лёвен, группа по изучению вопросов компьютерной безопасности и промышленной криптографии, Бельгия) и Стивен Джей Мёрдок (Компьютерная лаборатория Кембриджа, Великобритания) опубликовали исследование ![]() Impact of Network Topology on Anonymity and Overhead in Low-Latency Anonymity Networks — "Влияние топологии сетей на анонимность и накладные расходы в анонимных сетях с низкой задержкой трафика".

Impact of Network Topology on Anonymity and Overhead in Low-Latency Anonymity Networks — "Влияние топологии сетей на анонимность и накладные расходы в анонимных сетях с низкой задержкой трафика".

Системы для анонимных коммуникаций защищают приватность своих пользователей, скрывая кто с кем осуществляет коммуникацию. Эти системы поддерживают приложения с высокими требованиями приватности, такие как протоколы электронного голосования, сбор разведданных (например агентами сил правопорядка, внедряющимися в криминальные организации) или военные коммуникации с повышенными требованиями к безопасности. В дополнение к этому, системы для анонимных коммуникаций помогают частным лицам в сложных ситуациях (например журналистам, которые должны защитить источники своей информации) и обеспечивют приватность ищущим для себя защиту от нежелательной слежки. Важность таких сетей растёт и самая большая из развёрнутых анонимных сетей, Tor, по некоторым оценкам привлекает до 250 000 пользователей.

Многие сетевые сервисы, такие как использование веб-браузеров или онлайновых чатов, требуют коммуникаций с низкой задержкой для того, чтобы оставаться пригодными к использованию. Сети анонимных коммуникаций с низкой задержкой уязвимы к тайминг-анализу, который может быть выполнен пассивным противником для нахождения корреляций между потоками и раскрытыми партнёрами коммуникаций. Кроме того, активный противник может выслеживать коммуникации путём вставки "водяных знаков" в поток пакетов за счёт задержек, отбрасывания или добавления пакетов с целью оказания воздействия на эти временные параметры.

Для создания помех тайминг-анализу обычным решением является использование дополнений, т.е. пустых пакетов, неразличимых от (зашифрованных) реальных данных. В этой работе рассмотрено зависимое дополнение связей (Dependent Link Padding — DLP) — вариант дополнения, в котором объём пустого трафика, генерируемого на выходе из узла зависит от его входящего трафика.

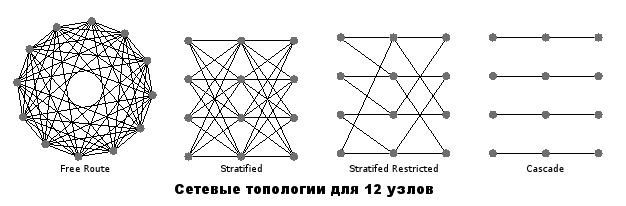

В данной работе исследователи изучают сети анонимных коммуникаций с низкой задержкой, в которых выполнено DLP. Ими было найдено, что топология сетей оказывает сильное влияние как на издержки, так и на анонимность. Каскадные сети создают наименьшие издержки, но за счёт плохой масштабируемости в смысле анонимности. Сети с полным соединением (свободномаршрутизируемые) обеспечивают высокую анонимность, но подвержены эффектам обратной связи, создающим очень большие издержки. Стратифицированные сети являются лучшим компромиссом между анонимностью и издержками. Среди всех топологий они обеспечивают лучший уровень анонимности и их накладные расходы существенно меньше, чем у свободномаршрутизируемых. Авторы предлагают к использованию ограниченный вариант сетей со стратифицированной топологией, который ещё больше снижает издержки практически без ущерба для анонимности. Кроме того, ограниченные топологии имеют лучшую масштабируемость.

В анонимных сетях соединения между двумя маршрутизаторами обычно зашифрованы и содержат множество потоков данных. Авторы исследования предлагают зависимое дополнение связей с ограниченными издержками (Reduced Overhead Dependent Link Padding — RO-DLP), вариант зависимого дополнения связей, который имеет примущества за счёт свойства RO-DLP, обеспечивающего такой-же уровень защиты, как и DLP против внешних противников, которые могут отслеживать коммуникации, но не контролировать каждый маршрутизатор, что существенным образом снижает издержки. В случае стратифицированных топологий фактор издержек снижается с 27 при использовании DLP до 8 при использовании RO-DLP и в более сокращённой версии версии с 23 до всего-лишь 1.5.

В заключительной части исследования авторы обсуждают применимость RO-DLP для Tor, широкомасштабной анонимной сети. Они приводят утверждения в пользу того, что хотя протокол луковичной маршрутизации, используемый в Tor и допускает дополнения, они не совместимы с предложенной схемой. Ими предложены предварительные меры по модификации, требуемые для поддержки зависимого дополнения связей и обсуждения вопросов практического включения.

Анонимные коммуникации с низкой задержкой

Луковичная маршрутизация была представлена Голдшлагом, Ридом и Сайверсоном в 1996 году, а протокол второго поколения был выполнен в сети Tor. Луковичная маршрутизация была создана для обеспечения двунаправленных анонимных коммуникационных каналов с низкими задержками, которые могут быть использованы для различных приложений, например веб-браузеров. Луковичные маршрутизаторы выполняют криптографические операции над передаваемыми данными, так что взаимосвязь входов и выходов пакетов данных не может быть выведена на основании их содержимого. Возможность задержек и изменения порядка следования пакетов в луковичной маршрутизации однако ограничены требованиями низкой задержки, поэтому входящие и исходящие пакеты в таких системах могут быть связаны на основании тайминг-анализа или атак оконечной корреляции.

В дополнение к стратегии смешивания, важным свойством многохоповых анонимных сетей является сетевая топология. Один из вариантов — это каскады, такие как в AN.ON/JonDo, когда клиенты могут выбирать один или множество входных узлов, но далее путь через оставшиеся узлы фиксирован. Альтернативой является свободная маршрутизация, принятая в системах Mixmaster, Mixminion и Tor, когда любой узел в сети может соединяться с каждым. Также были предложены промежуточные решения, такие как ограниченная топология маршрутизации на основе расширяющихся графов или стратифицированных сетей. Динглдайн и др. показали, что топология сетей с высокими задержками оказывает значительное влияние на сопротивление анализу трафика, надёжность, масштабируемость и устойчивость к комрометации. Однако никем не было показано убедительного превосходства ни каскадов, ни свободномаршрутизируемых сетей, что послужило долгим поводом для дебатов.

Дополнения для сопротивления анализу трафика

Рассмотрим сети с низкой задержкой на основе луковичной маршрутизации, в которых доставка данных происходит на переменном битрейте. Для удовлетворения требования качества сервисов, пакеты не могут быть отброшены или задержаны на длительное время. Однако для сокрытия отношений между входящими и исходящими потоками может быть использован пустой трафик (дополнения), который добавляется к потокам данных. Количество пакетов данных, покидающих каждый узел увеличивается за счёт пустых пакетов, которые противник не может отличить от (зашифрованных) реальных пакетов. Дополнительно, время начала и окончания потоков должно быть замаскировано для предотвращения анализа трафика, основанного на корреляции времени этих событий. Это может быть достигнуто путём синхронизации начала и окончания сессии между всеми клиентами.

Относительно пропускной способности дополнений, исследования группировались вокруг независимого дополнения связей (Independent Link Padding — ILP), когда все потоки в сети дополнялись до предопределённого значения пропускной способности. Поскольку временные значения и количество пакетов в исходящих потоках становилось независимым от этих параметров на входе, то противник не мог искать корреляции между входом и выходом. Однако такие стратегии дополнений непрактичны, поскольку потоки трафика, проходящие сквозь сеть скачкообразны (напр. веб-трафик) и любые затишья приходилось бы заполнять дополняющим трафиком с той же максимальной пропускной способностью. Более многообещающим является зависимое дополнение связей (DLP). Так же как и в ILP, все потоки данных покидают маршрутизатор с той же пропускной способностью, что обеспечивает стойкость к тайминг-анализу. Однако, в отличие от ILP, этот битрейт различен для каждого маршрутизатора и является функцией трафика, который он маршрутизирует. Такой подход позволяет снизить объём дополняющего трафика, поскольку, если входящего трафика нет, то нет необходимости в генерации исходящего трафика. Аналогично, всплески трафика допускаются, но они отразятся на всех выходах.

Алгоритм выполнения DLP, гарантирующий максимальную задержку ∆ на каждом узле и минимизирующий объём дополнений был независимо открыт Венкитасубраманиамом и Тонгом, а также Вангом и др. Их алгоритм таков, что если пакет принят во время t, то проверяется, был ли назначен дополняющий пакет на передачу в соответствующей исходящей связи. Если да, то дополняющий пакет заменяется реальным пакетом. Если нет, то реальный пакет назначается на время t + ∆ и дополняющие пакеты назначаются на тоже самое время для всех исходящих связей. Таким путём никакой пакет не будет задержан больше, чем на ∆ и такая схема оптимальна в том, что она достигает смешивания за счёт минимального объёма дополнений.

Показатели меры анонимности

При наблюдении или активной атаке против систем анонимных коммуникаций противник обычно получает данные о вероятностном распределении в отношении связей инициатора коммуникации и всех возможных получателей и наоборот. Таким образом можно использовать энтропию по Шеннону (или просто "энтропию") как меру неопределённости инициатора (или получателя) коммуникации.

Анализ, представленный Вангом и др. в изучении одноузловой сети, которая обеспечивает высокую анонимность, но отсутствие сопротивления к компрометации маршрутизатора, низкой гибкостью против неполадок и плохой масштабируемостью. Анонимность, предоставляемая одним узлом может быть явно посчитана в показателях меры: если однохоповая сеть маршрутизирует C цепочек, то вероятность инициатора соостветствовать каждому получателю распределена равномерно и анонимность максимальна (энтропия распределения равна log2(C) ). (Прим. перев.: типичный пример абсолютно формального вывода, предназначенного только для теоретической оценки узкого спектра атак на один узел, вероятно имеется ввиду идеальный узел с дополнениями). Венкитасубраманиам и Тонг изучали многохоповые системы, но рассмотрели только "утечку информации за счёт тайминг-характеристик пакетов в потоке". "Анонимность" у них подразумевалась как максимум, когда тайминг-характеристики пакетов не дают никакой информации — как это будет в случае выполнения зависимого дополнения связей.

Вычисление анонимности коммуникации в сложных сетях на основе имеющейся у противника информации невозможно выполнить аналитическим путём. Предыдущие сравнения на основе сетевых топологий были упрощёнными. В реальности можно применить лишь приблизительные статистические подсчёты, например на основе методологии Марковских цепей Монте-Карло.

В данной работе исследователи утверждают, что применение в сетях с низкой задержкой DLP и синхронного старта и завершения соединений делает сеть эквивалентной по показателям анонимности сетям с высокой задержкой, так что для анализа анонимности могут быть применены соответствующие методы без особых модификаций.

Системная модель

В работе подразумевается, что анонимная система построена на основе луковичной маршрутизации, которая позволяет использовать зависимое дополнение связей и синхронное начало и завершение соединений. Для простоты, путь в цепочке состоит из трёх различных узлов (результаты на этом параметре могут быть обобщены на другое число). Даны определения входящих, промежуточных, исходящих узлов, цепочек, потоков, ячеек аналогично сети Tor.

С учётом применения DLP, клиент должен распознавать и отбрасывать пустые ячейки из дополняющего трафика в потоке. Кроме криптографической защиты на уровне цепочек используется и криптографическая защита уровня "узел-узел" так, чтобы противник не мог на основании содержимого распознать, принадлежат ли две ячейки одной или разным цепочкам.

Модель противника

Противник подразумевается глобальным: он может наблюдать трафик всех связей коммуникаций и знать количество цепочек между всеми ними. Кроме того он является активным: может вносить задержки или отбрасывать пакеты. Авторы отмечают, что DLP способно противостоять активным атакам — поскольку все исходящие потоки выходят в идентичном виде, то если противник встроит водяные знаки в какой-то фрагмент входящих данных, то они будут на всех этих исходящих потоках. В ходе анализа подразумевается, что все узлы доверяемые, а противник внешний, т.е. он ничего не знает о внутреннем состоянии узлов и тем более их закрытые ключи.

DoS-атаки, атаки раскрытия долговременных отношений, атаки с вовлечением коррумпированных узлов и атаки на другие уровни протокола (например отбрасывание ячеек с целью вызвать пересоединение TCP) оставлены предметом исследования последующих работ.

Алгоритм RO-DLP

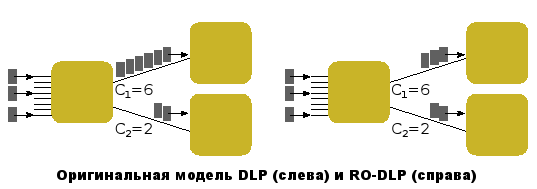

В оригинальном предложении алгоритма DLP узлы дополняли каждую исходящую цепочку одним способом, независимо от того, что некоторые цепочки мультиплексированы в одном и том же соединении. Однако в анонимных сетях узлы обычно используют шифрование связей, что скрывает соответствие ячеек в цепочке внутри связи. Зависимое дополнение связей с уменьшенными издержками (Reduced Overhead Dependent Link Padding — RO-DLP) — алгоритм, представленный авторами работы, уменьшает количество пустого трафика, посылаемого через соединения, которые мультиплексируют множество цепочек, что позволяет достичь такого же уровня безопасности против глобального внешнего противника, не контролирующего узлы.

Цель дополнения связей состоит в предотвращении возможности для противника узнать связь между входящими и исходящими цепочками. При заданном времени t узел перенаправляет Rt ячеек через цепочку, которые содержат количество цепочек ci, которое больше, чем Ri.

Если рассмотреть узел n, который маршрутизирует C цепочек через L связей (L ≤ C) и пусть ci обозначает количество цепочек, мультиплексированных через эту же самую связь li (1 ≤ i ≤ L и C равно сумме всех ci от i = 1 до L). Изначально, RO-DLP назначает ячейку для каждой исходящей цепочки из C также как и в DLP. Так, на время t назначено множество C ячеек из которых Ri, соответствующие ячейкам будут переотправлены, а C — Rt — это пустые ячейки, сгенерированные узлом n. RO-DLP удаляет ri пустых ячеек из цепочки li по правилу:

ri = 0, если ci ≤ Rt и ri = ci – Rt, если ci > Rt

Рассмотрим узел, который маршрутизирует восемь цепочек через две исходящие связи, так, что c1 = 6 и c2 = 2, как показано на иллюстрации. Если только одна ячейка будет перенаправляться к моменту времени t (т.е. Rt = 1), то достаточно послать одну ячейку на каждую исходящую связь, так что противник не получит никакой информации о предназначении перенаправляемой ячейки. Одна из двух ячеек будет реальной ячейкой, а другая — пустой, идущей на одной из цепочек к другой связи. Если, как показаном на рисунке примере, будет послано три реальных ячейки (т.е. Rt = 3), то никакого дополнения не будет удалено из l2, но мы всё ещё будем сохранять три пустых ячейки в связи l1. С точки зрения противника, нет никакой дополнительной утечки информации о назначении перенаправленных ячеек в сравнении со случаем шести ячеек, посланных через l1: в обоих случаях может быть три цепочки для которых ячейки маршрутизировались через l1, одна маршрутизировалась через l1 и две через l2 или две маршрутизировались через l1 и одна через l2.

Отметим, что если каждая связь содержит только одну цепочку, то никаких пустых пакетов не будет удалено и издержки RO-DLP такие же как и у DLP. Если все цепочки, проходящие через узел, маршрутизируются через одну одиночную связь (напр. в каскадной топологии), то никаких пустых пакетов не будет послано этим узлом, так что RO-DLP не будет генерировать никаких издержек. Исследователи также дают оценку сокращения издержек за счёт RO-DLP при использовании реальных потоков трафика.

Экспериментальное развёртывание

Исследователи создали симулятор для изучаемого алгоритма в сетях с различной топологией. Для максимально реалистичной симуляции в эту систему вводился реальный трафик, собранный с узла Tor на протяжении 24 часов. Основными изучаемыми параметрами были потеря анонимности и показатель издержек пустого (дополняющего) трафика.

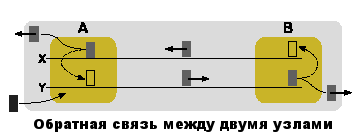

В сетях со свободной маршрутизацией наблюдалось возникновение эффекта положительной обратной связи. Это происходило даже в отсутствие реального трафика и приводило к бесконечному зацикливанию дополнений.

Такой эффект наблюдался не только в случае двух узлов, но и в случае вовлечения более сложных структур из нескольких узлов. В отличие от сетей со стратифицированной топологией из-за такого эффекта обратной связи с усилением, дополняющий трафик быстро становился стационарным. (Прим. перев.: вероятно имеется ввиду сохранение работоспособности сети, но вырождение её в сеть с постоянным покрывающим трафиком). В конце работы авторы отмечают, что влияние открытого ими эффекта не было ранее никем изучено и описано в литературе.

Авторы приводят множество графиков и вычисленных параметров из полученных результатов, подтверждающих вывод, вынесенный в начало статьи: оптимальными по соотношению анонимность/перерасход являются стратифицированные сети.

Также именно в такой топологии лучше всего проявляется преимущество алгоритма RO-DLP перед DLP.

Также все топологии, кроме каскадной имеют хорошие показатели при масштабировании количества узлов.

Применение DLP к сети Tor

Хотя сеть Tor является самой широкоразвёрнутой анонимной сетью, она обеспечивает крайне слабую защиту против глобального наблюдателя, поскольку трафик не смешивается. Tor стремится минимизировать задержки и загрузку сети, так что узлы не используют никаких дополнений или задержек ячеек, что делает тривиальным проведение тайминг-анализа как на оконечной (по границам сети) так и на межузловой основе. Разработчики системы Tor сделали такой выбор, поскольку задержки сделали бы интерактивное использование невыносимым, а существующие ILP схемы вносили бы недопустимые накладные раходы. Однако, DLP с оптимизациями, предложенными в данной работе, является более подходящим решением.

В DLP конечные узлы не генерируют дополнений, но им нужно принимать его к обработке. Более того, противник не должен иметь возможности различать дополнения от нормального трафика. Если мы рассмотрим только внутренние цепочки, где оба и инициатор, и получатель используют программу Tor, им не обязательно нужно маршрутизировать чей-либо ещё трафик — DLP будет явно выполнено. Tor уже использует внутренние цепочки для соединения со скрытыми сервисами (когда сервер назначения хочет скрыть своё местоположение) и когда сервер назначения заведомо известно имеет запущенный Tor-узел.

Возможно также выполнение DLP без знания того, что цель назначения использует Tor, за счёт обеспечения оконечного шифрования и того, что исходящий узел будет вбрасывать такие дополнения, которые будут игнорироваться целью назначения. Такая возможность является более сложной, поскольку требует того, чтобы исходящий узел знал протокол шифрования. В частности схемы оконечного шифрования, которые тихо отбрасывают на точке назначения неправильно сформированные пакеты, могут принимать дополнения без необходимости внесения каких-либо изменений.

Сетевая топология. Оригинальный дизайн Tor был свободно-маршрутизируемой сетью, однако по причинам эффективности он перешёл к более сложной топологии. Это так, потому что только часть узлов может выступать как входящие (поскольку они могут быть быстрыми и высокодоступными) и только часть узлов может быть исходящими (поскольку узлы должны выбрать опцию, позволяющую выпускать трафик). Для балансирования нагрузки сети, узлы, которые не могут быть ни входящими, ни исходящими преимущественно выбираются как промежуточные узлы. В результате топология сети очень близка к стратифицированной, поскольку хотя в теории возможны все пути, на практике большинство из них крайне маловероятно. По этой причине не будет существенным изменением перевод сети Tor на полностью стратифицированную топологию.

Выполнение режимов шифрования с дополнением в Tor. Исследователи рассматривают использование вместо текущего простого режима симметричного ширования в Tor (AES-CTR) других режимов, использование некоторых из них позволит также перейти от TCP к UDP протоколу для связи между узлами из-за меньшей чувствительности к ошибкам.

Данная работа будет представлена 22 июля 2010 года на десятом международном симпозиуме по развитию технологий приватности в Берлине.