Доводы в пользу квантового распределения ключей

Институт информационной безопасности, Квинслендский университет технологий, Брисбэн, Австралия. Институт квантовых вычислений, университет Ватерлоо. Кафедра комбинаторики и оптимизации, университет Ватерлоо. Институт границ теоретической физики. Кафедра физики и астрономии, университет Ватерлоо — Ватерлоо, Онтарио, Канада.

Перевод © 2009 unknown

Краткое содержание

Квантовое распределение ключей (Quantum Key Distribution — QKD) даёт возможность безопасного согласования ключей с использованием квантово-механических систем. Мы приводим доводы в пользу того, что QKD станет важной частью криптографических инфраструктур будущего. Оно может обеспечить долговременную конфиденциальность для зашифрованной информации без опоры на предположения о вычислительных возможностях. Хотя QKD всё ещё требует аутентификации для предотвращения атак "человека посредине", возможно использование или информационно-теоретической аутентификации по симметричному ключу или вычислительно стойкой аутентификации по открытому ключу: даже при использовании аутентификации с открытым ключом мы аргументируем, что QKD всё ещё обеспечивает более высокую безопасность, чем классическое согласование ключа.

1 Введение

С момента своего открытия область квантовой криптографии — и в частности квантовое распределение ключа (QKD) получила широкий технический и популярный интерес. Перспектива "безусловной стойкости" вызвала интерес публики, но часто чрезмерный интерес, проявляемый в данной области также порождал критику и анализ.

QKD — новый инструмент в наборе криптографических средств: он позволяет осуществлять безопасное согласование ключа по небезопасному каналу, что является невозможной задачей для классической криптографии (Все вычисления должны рассматриваться как имеющие место в физической системе, описываемой определёнными законами природы. Под классической криптографией мы понимаем криптографию, имеющую место в вычислительных и коммуникационных системах, моделируемых классической физикой, т.е. неквантово-механической и нерелятивистской физикой; т.е. речь идёт о процессах, описываемых вероятностными машинами Тьюринга). QKD не устраняет необходимость в других криптографических примитивах, таких как аутентификация, но может быть использовано для построения систем с новыми свойствами безопасности. По мере продолжения экспериментальных исследований мы ожидаем, что стоимость и сложности использования QKD упадут до уровня, когда системы QKD могут быть доступны для широкого развёртывания, а обращение с ними может стать предметом сертификации.

В течении всей этой публикации мы делаем упор в нашей дискуссии на квантовой криптографии в виде квантового распределения ключей (QKD). Существует множество других квантовых криптографических примитивов — приватные квантовые каналы, квантовое шифрование с открытым ключом, квантовое подбрасывание монеты, квантовые вычисления вслепую, квантовые деньги — но большинство из них требует для своего выполнения средне- или крупномасштабного квантового компьютера. С другой стороны, QKD уже было выполнено множеством разных групп, наблюдались попытки коммерциализации и его потенциальная роль в последующих инфраструктурах безопасности заслуживает серьёзных исследований.

Существует три стадии (которые иногда переплетаются) в установлении безопасных комуникаций:

1. Согласование (совместная выработка) ключа: две стороны договариваются о безопасном, совместно используемом закрытом ключе.

2. Аутентификация: позволяет стороне быть уверенной, что сообщение происходит от определённой стороны. В случае согласования ключа для избежания атаки "человека посредине" должна использоваться некоторая форма аутентификации.

3. Использование ключа: как только ключ безопасно согласован, он может быть использован для шифрования (с использованием одноразового блокнота или других шифров), дальнейшей аутентификации или других криптографических целей.

QKD — это лишь часть полной инфраструктуры информационной безопасности: две стороны могут согласовать (совместно сгенерировать) закрытый ключ, безопасность которого не зависит от вычислительных предположений и который полностью независим от какого-либо входного значения протокола.

Если мы живём в мире в котором мы можем обоснованно ожидать, что криптография с открытым ключом безопасна в кратко- и среднесрочном периоде, то комбинирование криптографии с открытым ключом для аутентификации и QKD для согласования ключа приводит к очень высокому уровню долгосрочной безопасности со всеми выгодами и преимуществами, которые мы можем ожидать от распределённой аутентификации в инфраструктуре открытого ключа.

Если мы живём в мире, где криптография с открытым ключом больше не сможет обеспечивать безопасность, мы должны вернуться обратно к классическим способам распределения ключа по приватным каналам, таким как доверенные курьеры или использовать QKD. QKD всё ещё будет требовать приватных каналов для установки ключей аутентификации. Вместо того, чтобы устанавливать краткосрочные ключи аутентификации, приватный канал может быть использован для обмена ключами, которые QKD может создавать в течении долгого периода времени. Однако, при таком положении QKD может иметь преимущество поскольку объём требуемых приватных коммуникаций значительно меньше и поскольку ключи сессий на выходе из протокола QKD независимы от ключей, переданных по приватному каналу, остаётся небольшой промежуток времени, в течении которого скомпрометированный ключевой материал может затронуть безопасность последующих сессий. Каково это преимущество на практике зависит от природы приватного канала в вопросе предположений о доверии.

Если мы живём в мире, где схемы согласования ключей на основе асимметричной криптографии подразумеваются неограниченно безопасными, то здесь имеются ограниченные аргументы в пользу QKD, но оно всё ещё представляет интерес по множеству причин. QKD создаёт случайные, независимые сеансовые ключи, которые снижают ущерб, вызываемый утечкой эфемерных ключей. Другие формы криптографии также могут быть интересны, особенно для безопасного доступа к квантовой информации если квантовые вычисления получат широкое распространение.

Экспериментальные исследования в квантовом распределении ключей продолжают улучшать удобство использования, пропускную способность и расстояние для QKD систем, а также способность предоставлять и давать возможность подвергать сертификации их физическую безопасность. Поскольку системы криптографии с открытым ключом переоснащаются новыми алгоритмами и стандартами в текущие годы, то есть и возможность внедрения QKD как нового средства, предоставляющего фундаментально новые возможности безопасности.

Аналогичные работы. Эта работа мотивирована как ответ на другие мнения по поводу роли QKD, особенно сомневающимся заметкам "Почему квантовая криптография?" Патэрсона, Пайпера и Шэка. Наша дискуссия по поводу аутентификации затрагивает шифрование и аутентификацию в тех же самых аспектах как и их работа c оптимистическим взглядом на перспективы пост-квантовой криптографии с открытым ключом; мы предоставляем дополнительную информацию по допущениям о стойкости QKD, текущем состоянии исполнения QKD и как структура QKD-сетей будет вовлекаться в технологический прогресс. Отклик проекта SECOQC также относится к связанным проблемам, с особенным вниманием, которое уделяется сетям, связанным через QKD.

Краткое содержание по главам. В ходе этой публикации мы покажем, что QKD играет важную роль в безопасности инфраструктур будущего. В секции 2 мы дадим обзор того, как работает QKD и дадим примеры того, где нужна такая высокая безопасность в главе 3. Мы опишем состояние безопасности QKD в главе 4. Затем мы обсудим другие части коммуникационной инфраструктуры: шифрование в главе 5 и аутентификацю в главе 6. В главе 7 мы обсудим некоторые ограничения QKD как они устанавливаются и как они могут быть преодолены с особенным вниманием к сетям из QKD устройств в главе 8. Мы дадим заключительные выводы в главе 9.

2 Краткое введение в QKD

В этой главе мы дадим очень краткое рассмотрение квантового распределения ключа. Более детальное рассмотрение доступно из множества источников.

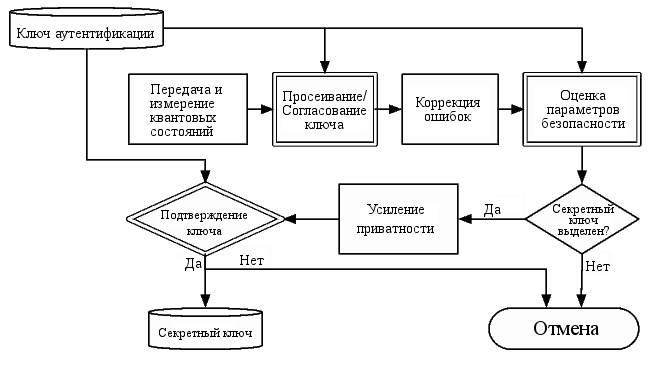

В QKD две стороны, Алиса и Боб, получают некоторые квантовые состояния и измеряют их. Они связываются (все коммуникации, которые происходят далее — классические), чтобы определить, какой из их результатов измерений приводит к получению секретных битов ключа; некоторые из них отвергаются, поэтому процесс называется отсеиванием, поскольку измерительные настройки были несовместимы. Они осуществляют коррекцию ошибок и затем оценивают параметр безопасности, который указывает как много информации может быть доступно из их данных подслушивающей стороне. Если это количество выше определённого порога, то они прерывают исполнение, так как больше не могут гарантировать никакой безопасности. Если это ниже порога, то они могут применить усиление приватности для выдавливания любой остаточной информации, которую может иметь прослушивающая сторона и приходят к получению совместного секретного ключа. Некоторые из этих классических коммуникаций должны быть аутентифицированы, чтобы избежать атак "человека посредине". Некоторые части протокола могут потерпеть неудачу с несущественной вероятностью.

Диаграмма, описывающая квантовое распределение ключей, показана на рисунке. Этапы, обведённые в двойные рамки, требуют аутентификации классическими методами.

После того как секретный ключ установлен путём QKD, он может быть использован множеством способов. Самый распространённый подход — это использование его в качестве секретного ключа в одноразовом блокноте, чтобы достичь безусловно стойкого шифрования. Этот ключ также может быть использован в классической аутентификации в последующих раундах QKD.

Мы можем ожидать, что по мере того, как исследования в области QKD будут продолжаться, QKD-устройства будут становится всё более стойкими, лёгкими в конфигурировании, менее дорогими и малоразмерными, возможно достаточно миниатюризированными для размещения на одиночной печатной плате.

3 Кому нужно квантовое распределение ключей?

Широко распространено понятие о том, что "безопасность — это цепь; она сильна настолько, насколько сильно её самое слабое звено" и криптография, даже криптография с открытым ключом, на самом деле является одним из самых прочных звеньев в цепи. Мы не можем верить в то, что определённая вычислительно-стойкая криптографическая схема и размер параметров будут неограниченно безопасны и многие рекомендации экспертов несклонны к тому, чтобы описывать будущее за пределами ближайших тридцати лет. Хотя большинство шифруемой сегодня информации не требует тридцатилетней стойкости, иногда она нужна.

Более того, важно иметь подробный план всвязи с изменениями в технологиях безопасности. К примеру допустим, что определённые приложения, использующие RSA или криптографию на эллиптических кривых (ECC) требуют, чтобы информация была защищена в течении x лет и потребуется y лет, чтобы перевести инфраструктуру на новую криптосистему. Если крупномасштабные квантовые компьютеры, способные взламывать RSA или ECC будут созданы за z лет, то при z < x + y мы уже опоздали: нам нужно было готовить к использованию новую криптосистему задолго до того, как будет взломана старая.

Правительства, военные и разведывательственные агентства нуждаются в долгосрочной секретности. Например, британское правительство не рассекречивало отчёт 1945 года о своих попытках взломать во время второй мировой войны шифр Tunny до 2000 года, а текущие нормативы секретности США требуют держать документы в секрете до 25 лет.

Бизнес, пытающийся защитить долговременные стратегические торговые секреты может также желать долговременной конфиденциальности. Ситуации с долговременным развёртыванием, но очень специфическими коммуникациями, также являются преимуществом QKD: неудобно и дорого обновлять 1.5 миллиона банкоматов (ATM) по всему миру, даже если последний криптопротокол взломан или признан устаревшим, но QKD может обеспечить стандарты, значительно меньше меняющиеся под действием криптоанализа.

Одной особенной индустрией, требующей долговременной, гарантированной в будущем безопасности, является здравоохранение. Системы здравоохранения медленно, но необратимо становятся всё более электронными, а записи о состоянии здоровья нуждаются в приватности в течении 100 или более лет. Защита хранилищ этих данных в датацентрах — это важно; разумеется квантовое распределение ключей не предназначено для решения этой проблемы. В той же мере важно установление безопасных коммуникаций с записями медицинских данных, которые могут быть защищены информационно-теоретической безопасностью, предоставляемой квантовым распределением ключей.

Квантовое распределение ключей — не единственный способ получать информационно-теоретически стойкие ключи. Физическая транспортировка больших, случайно сгенерированных ключей — это также метод информационно теоретически стойкого распределения ключей. При цене жёстких дисков примерно 0.10$ за гигабайт, не следует недооценивать "пропускную способность грузовика, загруженного винчестерами" (хотя рост цен на топливо может противодействовать ценовой эффективности коммуникационнной системы такого рода). Такое решение приемлемо не во всех ситуациях. В некоторых случаях может оказаться невозможным заново произвести перезагрузку ключей таким способом (например спутники и космические аппараты). Это требует гарантий, что физические ключи транспортируются безопасным образом. Это также требует безопасного хранилища большого объёма ключей до их использования. QKD же требует лишь небольшого объёма ключей, ключа аутентификации, безопасно сохраняемых перед использованием. Что важнее, QKD может генерировать свежие ключи шифрования по запросу, которые должны быть сохранены только на короткий промежуток времени между генерацией ключей и шифрованием/расшифрованием сообщения, вместо того, чтобы иметь необходимость в большом хранилище секретных ключей в течении деятельности системы.

Более того, исследования в области экспериментов с квантовой информацией всё ещё находятся на ранней стадии, так что нельзя предсказать конечный результат, в виде которого будет существовать продукт, который может быть создан на основе этой технологии и эти системы могут превзойти ожидания и мечты сегодняшних инженеров и исследователей.

4 Безопасность QKD

Квантовое распределение ключей часто описывается его сторонниками как "безусловно безопасное", чтобы подчеркнуть отличие от вычислительно стойкой безопасности классических криптографических протоколов. Хотя всё ещё остаются некоторые условия, которым должны удовлетворять системы квантового распределения ключей, чтобы быть безопасными, словосочетание "безусловно стойкие" оправдано, поскольку условия не только сведены к минимуму, они в некотором смысле являются минимально необходимыми условиями. Любой безопасный протокол согласования ключей должен основываться на минимальных предположениях, чтобы безопасность не возникала из ничего: мы должны идентифицировать и аутентифицировать стороны коммуникации, мы должны иметь возможность в некотором приватном местоположении для совершения локальных операций и все стороны должны действовать в рамках законов физики.

Следующие положения описывают безопасность квантового распределения ключей, также существует множество формальных математических аргументов в пользу стойкости QKD.

Теорема 1 (Положение о безопасности квантового распределения ключей) если

A1) Квантовая механика верна, и

A2) Аутентификация безопасна, и

A3) Наши устройства обоснованно безопасны,

то с высокой вероятностью, ключ, установленный путём квантового распределения ключей, является случайным секретным ключом, независящим (с пренебрежимо малым отличием) от входных значений.

Допущение 1: Квантовая механика верна. Это допущение требует, чтобы любая прослушивающая сторона была связана законами квантовой механики, хотя внутри этой области нет дополнительных ограничений, кроме как невозможности прослушивающего получить доступ к устройствам. В частности, мы позволяем прослушивающей стороне иметь технологию квантовых вычислений произвольно больших масштабов, значительно более мощную чем это возможно при текущем состоянии дел. Квантовая механика была проверена экспериментально примерно в течении столетия с очень высокой степенью точности. Но даже если квантовая механика будет заменена новой физической теорией, это необязательно будет означать, что квантовое распределение ключей станет небезопасным: например, безопасное распределение ключей может быть достигнуто способом, аналогичным QKD, основанным исключительно только на допущении, что невозможно осуществлять коммуникации быстрее скорости света.

Допущение 2: Аутентификация является стойкой. Это допущение — один из главных вопросов, беспокоящих тех, кто оценивает квантовое распределение ключей. В порядке защиты против атак "человека посредине", большинство классических коммуникаций QKD должны быть аутентифицированы. Аутентификация может быть достигнута с помощью безусловной стойкости на основе коротких совместно используемых ключей или на основе вычислительной стойкости при использовании криптографии с открытым ключом. Мы рассмотрим вопросы аутентификации более подробно в разделе 6.

Допущение 3: Наши устройства безопасны. Конструирование реализаций QKD, которые могут быть проверяемо безопасными — это существенный вызов, над которым исследователи работают до сих пор. Хотя первые прототипы QKD-систем допускали утечку ключа по побочным каналам (они вызывали разные шумы, в зависимости от поляризации фотонов и таким образом "прототипы были безусловно безопасны против прослушивающих, которым не посчастливилось быть глухими"), экспериментальный криптоанализ привёл к лучшей теоретической и практической безопасности. Более изощрённые атаки на побочные каналы были продолжены против определённых реализаций существующих систем, но были также и предложены лучшие теоретические методы, такие как метод ловушек состояния. Доказательства безопасности, независящие от устройств, пытаются минимизировать допущения о безопасноти физических устройств. Обоснованно ожидается, что будущие теоретические и инженерные улучшения наконец дадут нам возможность получить устройства, имеющие строгие аргументы и минимальные допущения по поводу их безопасности.

5 Использование ключа: Шифрование

Наиболее обсуждаемый способ использования для ключа, сгенерированного с помощью квантового распределения ключей — это шифрование. Существуют два способа, которыми этот ключ может быть использован для шифрования.

В безусловно стойкой системе закрытый ключ из QKD используется как ключ для одноразового блокнота. Поскольку ключ информационно-теоретически стоек, то таким же будет и зашифрованное сообщение: никакой компьютер, ни квантовый, ни классический не будет способен дешифровать зашифрованное сообщение. Однако есть трудности с такой системой. Во-первых, для ключей одноразовых блокнотов должно быть организовано аккуратное хранение и управление, поскольку дважды использованные одноразовые ключи могут серьёзно повредить безопасности. Во-вторых, как мы обсудим в главе 7, физически QKD-системы пока ещё не могут генерировать одноразовые ключи с достаточно высокой пропускной способностью для того, чтобы шифровать большие сообщения в реальном времени при помощи одноразовых блокнотов.

Чтобы справиться со второй трудностью, связанной с низкой пропускной способностью QKD, предлагается использовать гибридные системы, в которых ключ из QKD расширяется при помощи классического потокового шифра или блочного шифра, такого как AES для того, чтобы шифровать большие сообщения. При такой постановке дел безопасность зашифрованного сообщения не является больше информационно-теоретической: она зависит от предположений о вычислительной стойкости сложности взлома используемого шифра. Хотя это и не идеальный случай, тем не менее это может быть также не особенно рискованно. Исторически сложилось, что криптографы могут очень успешно конструировать блочные шифры с незначительными уязвимостями: например стандарт шифрования данных DES, созданный в 1970-хх годах, более не считается безопасным всвязи с малой длиной его ключа, но при этом DES хорошо держался в течении 30 лет криптоаналитических атак. При атаках с известным открытым текстом стойкость DES была снижена с 256 до 241, но при использовании частой смены ключа эффект от атак на известном открытом тексте ограничен. Более того, не ожидается, что квантовые компьютеры окажут серьёзное воздействие на шифры: даже если алгоритм поиска Гровера подразумевает, что необходимо увеличить длину ключа в два раза, экспоненциально более быстрые атаки, ожидающиеся от алгоритма Шора и других не смогут быть применены к большинству шифров.

Даже при использовании гибридных систем, QKD предоставляет существенное преимущество над классическими способами согласования ключа: ключ из QKD не зависит ни от какого входа из протокола согласования ключей. Таким образом QKD уменьшает количество мест для атаки: после того, как ключ согласован — единственый способ атаковать такую систему — это подвергнуть шифрование криптоанализу. В противоположность этому, системы, использующие классические протоколы согласования ключа, могут быть атакованы путём влияния на вход протокола классического согласования и определения сгенерированных ключей (например, путём решения проблемы Диффи-Хеллмана). Однако при использовании QKD для генерирования коротких ключей, следует соблюдать осторожность, всвязи с эффектами конечной длины.

Гибридные QKD системы часто увеличивают безопасность в сравнении с шифрами, используемыми без QKD: подсистемы QKD обеспечивают часто обновляемый, независимый ключевой материал, который может быть использован для смены ключей в классическом блочном или потоковом шифре; при частой смене ключей мы уменьшаем риск атак на лежащий в основе используемый шифр, путём уменьшения открытых и шифртекстов, зашифрованных на одном и том же ключе.

6 Аутентификация

Квантовое распределение ключей не снимает необходимость аутентификации: наоборот, аутентификация необходима для безопасности QKD, в противном случае легко может быть осуществлена атака "человека посредине". Существует два способа осуществления аутентификации: аутентификация с открытым ключом и аутентификация с симметричным ключом. Аутентификация с симметричным ключом может обеспечить безусловно стойкую аутентификацию, но ценой необходимости иметь предустановленную пару симметричных ключей. Аутентификация с открытым ключом, с другой стороны, проще в развёртывании и обеспечивает чрезвычайно удобное распределённое доверие при комбинировании с центрами выдачи сертификатов (CA) в инфраструктуре открытого ключа (PKI). Аутентификация на открытом ключе не может сама по себе достичь информационно-теоретической стойкости. Мы однако убеждены, что даже при таком положении дел ситуация с безопасностью становится намного лучше: использование аутентификации на открытом ключе всё ещё даёт возможность получать системы, имеющие очень сильную долговременую стойкость.

Третий метод аутентификации — это использование доверенной третьей стороны, выступающей в роли активного посредника между двумя неаутентифицироваными сторонами, но это вызывает мало интереса для применения на практике. Центры сертификации, которые используются в аутентификации с открытым ключом, аналогичны доверяемой третьей стороне, но они не посредничают в аутентификации активным образом: они распространяют подписаные открытые ключи заранее, но они не участвуют в текущем протоколе аутентификации ключей. Разница в доверии между доверенной третьей стороной и центрами сертификации в аутентификации QKD меньше, чем в классическом случае, так как ключи из QKD независимы от входных значений.

6.1 Симметричная аутентификация ключей

Стороны, у которых уже есть совместно используемый закрытый ключ могут использовать безусловно стойкие коды аутентификации для своих сообщений. Первый такой метод был описан Вегманом и Картером и был усовершенствоваан для использования в QKD. Это одна из причин, по которой квантовое распределение ключей называют квантовым расширением ключа: можно взять короткий совместно используемый ключ и расширить его до информационно-теоретически безопасного большого совместно используемого ключа.

6.2 Аутентификация на открытых ключах

Хотя симметричные ключи обеспечивают безусловно стойкую аутентификацию, её сложно развёртывать, поскольку каждая пара сторон коммуникации должна совместно использовать закрытый ключ. Инфраструктура открытых ключей позволяет распределять доверие и является важной для успешной электронной коммерции. Хотя множество защитников квантовой криптографии упускают роль вычислительно стойкой аутентификации на открытых ключах в QKD, мы считаем, что аутентификация по открытому ключу будет важной в инфраструктуре квантового распределения ключей и всё ещё может давать осмысленные положения в области безопасности.

Аутентификация по открытому ключу, будучи вычислительно стойкой, имеет тенденцию оказываться взломанной неизменно раньше, чем мы ожидаем. В 1977 Райвист размышлял о том, что уйдёт 40 квадриллионов лет на решение проблемы RSA-129 (факторизации RSA-модуля размером 129 десятичных цифр), но он был взломан всего лишь 17 лет спустя. Хотя в популярной печати всё ещё периодически используются выражения вида "больше квадриллиона лет" для описания безопасности схем, построенных на проблемах теории чисел, технические рекоммендации, которые содержат более подробные нюансы стремятся не спекулировать лишком далеко в будущее за пределы 2030 года. Примечательно, что эти рекоммендации стараются "предполагать [...], что (крупномасштабные) квантовые компьютеры не станут реальностью ближайшего будущего".

Распространено ожидание, что крупномасштабные квантовые компьютеры когда-нибудь будут существовать, но по видимому нет причин в настоящее время сомневаться в их эффективности. Квантовые компьютеры однако, не единственная угроза против аутентификации с открытым ключом. Компьютеры становятся более быстрыми и новые алгоритмы помогают ускорять криптоанализ. Однако, мы не настолько пессимистичны, чтобы думать, что аутентификация с открытым ключом будет обречена. Фактически, мы верим, что аутентификация с открытым ключом будет неопределённо долго играть важную роль в безопасности коммуникаций, даже при наличии квантовых компьютеров.

Хотя существующие сегодня популярные схемы аутентификации с открытым ключом — RSA, дискретные логарифмы в конечном поле и эллиптические кривые, будут взломаны крупномасштабным квантовым компьютером, другие "постквантовые методы" не обязательно падут перед квантовыми алгоритмами и такие схемы безусловно будут разработаны. Как нам кажется, когда в будущем схемы с открытым ключом пройдут через жизненный цикл, в котором будут предложены новые примитивы, они окажутся стойкими против текущих техник атак, обоснованные параметры и размеры будут предложены, приняты и тогда компьютерные технологии и успехи криптоанализа снова изменят уровень безопасности, пока новая схема не предложит лучший компромисс. Не сложно вообразить себе 20-летний период, за который квантовое распределение ключей может претерпеть бурный рост. Структуры аутентификации на открытом ключе предоставляют широко масштабирумое использование, которое мы ожидаем от PKI и при комбинировании с квантовым распределением ключа могут дать предположительно серьёзные выгоды в безопасности. В квантовом распределении ключа, аутентификация — в качестве формы установления аутентификации по открытому ключу — нуждается в безопасности только в момент первоначального установления соединения. Как только QKD протокол выдаст некоторый секретный ключ, часть этого секрета может быть последовательно использована для аутентификации по симметричному ключу. Фактически, даже если оригинальные аутентификационные ключи будут раскрыты после первого обмена посредством QKD, ключ, полученный из QKD останется информационно-теоретически стойким. Другими словами, мы имеем следующую формулировку:

Если аутентификация не взломана в процессе первого раунда QKD, даже если она является только вычислительно стойкой, то последующие раунды QKD будут информационно-теоретически стойкими.

В противоположность этому, классические схемы обмена на основе открытых ключей не имеют этого свойства. Даже если кто-то может выполнить протокол, в котором каждый новый ключ будет передаваться зашифрованным старым ключом, прослушивающая сторона, которая записывает все коммуникации и затем взламывает первый ключ, затем может прочитать и все последующии коммуникации. В QKD новые ключи сессии полностью независимы от всех предыдущих ключей и сообщений.

7 ограничения

Два неоспоримых ограничения существуют в сегодняшних схемах квантового распределения ключей — расстояние и пропускная способность. Из-за недолговечной природы квантовомеханических состояний, существующих в процессе квантовой передачи ключей, чем на большее расстояние передаются фотоны, тем больше фотонов теряются из-за шумов и декогеренции, таким образом снижая пропускную способность, используемую для формирования секретного ключа. Расстояние и пропускная способность в генерации ключей — это компромисс, но прогресс движется в сторону увеличения общего копромисса.

Расстояние. Самые удалённые эксперименты по QKD проводились при генерации секретного ключа по оптоволоконной линии длиной свыше 184.6 км. (2006 г) и в свободном пространстве на расстоянии 144 км с пропускной способностью 12.8 бит в секунду. Такое расстояние в свободном пространстве считается достаточным для связи между любыми двумя точками Земли посредством орбитальных спутников и вероятно будет являться задачей предложенных экспериментов.

Квантовые репитеры (повторители) могут также преодолевать ограничения в расстояниях, допуская совместное использование квантовых состояний между удалёнными сторонами. Хотя такие системы пока ещё не используются, их легче создать, чем полномасштабные квантовые компьютеры; есть теоретический и практический прогресс в их разработке.

Пропускная способность в выработке ключей. Хотя в экспериментах на дальние дистанции были получены очень низкие значения пропускной способности в выработке ключей, на более коротких дистанциях были продемонстрированы более высокие скорости выработки ключей. Экспериментальные группы достигли выработки ключей свыше 4 Мегабит в секунду по 1-км волокну и 1 Мегабиту в секунду на 20-километровом расстоянии. Эти значения пропускной способности близко подходят к тому, что требуется для защиты реальных каналов связи.

Когда QKD-ключ используется для шифрования, текущие значения скорости выработки ключевого материала могут быть недостаточны для шифрования одноразовым блокнотом и потребуются гибридные схемы, в которых QKD ключ может быть использован в качестве закрытого ключа для алгоритмов симметричного шифрования, таких как AES. Однако, как мы показали в главе 5, даже гибридные QKD-системы предоставляют повышенный уровень безопасности по сравнению с классическим согласованием ключа, поскольку ключи, генерируемые QKD независимы от любого входного значения процедуры согласования ключей и поскольку многие алгоритмы симметричного шифрования устойчивы к атакам квантовых компьютеров. Ключевой материал может быть подвержен нежелательным искажениям, если противник будет вносить возмущения в квантовый канал, но такой противник никак не сможет повлиять на безопасность согласования ключей.

8 QKD сети

По мере прогресса QKD-технологии, структуры развёртывания QKD-систем будут прогрессировать в порядке прохождения четырёх стадий уменьшения ограничений расстояния и увеличения коммерческой применимости:

1. Линии связи точка-точка: Два QKD устройства, напрямую соединённые на относительно короткой дистанции.

2. Сети с оптическими переключателями: Множество QKD-устройств организованы в сеть, допускающую взаимодействие различных пар. Оптические переключатели однако не увеличивают расстояние связи. Переключатели (свитчи) не обязаны быть доверяемыми. Один из примеров такой сети — это квантовая сеть DARPA.

3. Сети с доверяемыми повторителями: Множество QKD-устройств объединено в сеть. Промежуточные узлы в сети могут выступать как классические повторители, ретранслирующие информацию между удалёнными узлами. Ретранслирующие узлы обязаны быть доверямыми, однако уровень доверия может быть снижен, если отправляющая сторона использует схему разделения секрета. Такой тип QKD-сетей может быть использован в случаях, когда оператор сети является и её пользователем, например банк может создать сеть между множеством филиалов, каждый из которых является доверямым по-отдельности. Один из примеров такой сети – квантовая сеть SECOQC.

4. Сеть с полноценными квантовыми повторителями: Множество QKD-устройств объединено в сеть с квантовыми повторителями. Хотя индивидуальные узлы всё ещё ограничены по расстоянию, узлы квантовых повторителей позволяют передавать спутанность на большие расстояния, так что QKD может выполняться между удалёнными сторонами. Квантовые повторители не нуждаются в доверии и такой тип QKD-сети соответствует сценарию с провайдером сетевого доступа.

9 Заключение

Квантовое распределение ключей предлагает использовать мощь законов квантовой механики для детекирования прослушивающей стороны для установления совместно используемого ключа, который проверяемо безопасен и независим от любых других данных, предоставляемых связывающимися сторонами по аутентифицированному каналу. Безопасность этой системы не зависит от допущений о вычислительных возможностях и таким образом имеет потенциал стойкости против будущих атакующих, неограниченных в своих классических или квантовых вычислительных мощностях.

Есть много сценариев, таких как правительства, военные, службы здравоохранения, в которых информация должна оставаться безопасной 20, 50 или даже 100 лет. Использование QKD уменьшает уровень допущений о криптографической системе и позволяет получить совместный секрет, такой, что по законам квантовой механики, он не зависит ни от каких данных, включая входные значения.

Важно учитывать, как QKD разместить в более широкой криптографической инфраструктуре. При использовании аутентификаци по открытому ключу QKD обеспечивает сильную безопасность с выгодой от использования распределённой аутентификации инфрастуктуры открытого ключа; аутентификация с открытым ключом должна быть безопасна только до момента проведения QKD, но ключ, полученный из QKD будет оставаться безопасным неограниченно долго. Если аутентификация с открытым ключом невозможна, аутнтификация с совместно используемым секретным ключом также может быть использована для большей безопасности по сравнению с классическим разворачиванием ключа.

Текущие ограничения QKD — расстояние и скорость выработки ключа — будут в будущем улучшены по мере экспериментальных исследований, а квантовые повторители будут перспективны для создания полностью квантовых сетей на большие расстояния.

Мы верим, что поскольку технология продолжает совершенствоваться, QKD будет становится всё более важным средством в наборе криптографических инструментов для построения безопасных систем связи.

Благодарности

Авторы выражают огромную благодарность в помощи при обсуждении вопроса Romain Alleaume, Daniel J. Bernstein, Hoi-Kwong Lo, Alfred Menezes и Kenny Paterson. Исследование проведено при участии университета Ватерлоо, NSERC Graduate Sholarship, OCE, Canada NSERC, QuantumWorks, MITACS, CIFAR, Ontario-MRI и Sun Microsystems Laboratories.

Данные о публикации: QuantumComm 2009 Workshop on Quantum and Classical Information Security.

Источник: Cryptology ePrint Archive

комментариев: 1515 документов: 44 редакций: 5786

[скандалы, интриги, расследования]

/comment46842:

И тут ВНЕЗАПНО: quant-ph/1201.4407.

Cудя по тому, с кем были совместные публикации у этих авторов, народ серьёзный. В интернетах уже смакуют: раз и два.

В народе ползут слухи, что Gisin... расстроен и собирает подписи1.

Мораль: device-independent

QKDtrojan is really device-independent :)1Заручиться поддержкой сообщества в плане консенсуса, что всё на самом деле не так плохо?

[/скандалы, интриги, расследования]

комментариев: 9796 документов: 488 редакций: 5664

Не понимаю из-за чего собственно шум. Что раньше считалось, что можно было доказать непротрояненность QKD-железа только на уровне изучения его параметров входа-выхода (как чёрного ящика)? И что в квантовом канале невозможно с троянского оборудования создать никакого побочного канала для злонамеренной утечки? И можно было проверять недоверяемое (и даже закрытое) железо, которое после тестирования пользователем могло бы быть определено в степени своей доверяемости? А теперь выяснилось, что это не так?

Если так, то просто одной разрекламированной фичей меньше, которая была бы полезна, но непринципиальна.

Более интересны были бы фундаментальные успехи в слабых измерениях. Как я понимаю — это приведёт к необходимости патчить все квантовые протоколы и непонятно, насколько практично вообще будет их после этого использовать?

комментариев: 1515 документов: 44 редакций: 5786

Про QKD не поручусь, всё-таки это сложная вещь, но про QRNG так считается. Суть в том, что если у вас есть 2 абсолютно чёрных ящика, которые никак не могут общаться между собой, и вы сравниваете результаты этих ящиков между собой, вычисляя корреляции, то можете доказать, что выдаваемый ими рандом истиный. Ящики выдают такие корреляции за счёт того, что между ними расшарена запутанная пара частиц. Без предрасшаренной такой пары нарушения Белла не получится. Если, допустим, атакующий (внутри чёрного ящика) будет лишь слегка возмущать выдаваемый чёрным ящиком правильный результат, то не знаю, что получится2. Доказывается вроде примерно подобно доказательству ненарушаемости неравенств Белла в классических системах, но последнее я не очень понимаю. Это примерно то, что стало понятно из обсуждений с теми, кто имеет отношение к QRNG, но моё личное понимание тут обрывочно и

почти всюдувсюду плотно хромает.В QKD запутанность используется, и потому, видимо, что-то device independent сделать можно (хотя, возможно, и не до такой степени как в QRNG или с большими ограничениями).

Это нечто подобное (или даже частный случай) POVM-измерений, которые все и без того учитывают.

Не думаю. Доказательство безопасности QKD-протоколов очень суровое. Там учитываются все возможные, так называемые, индивидуальные, коллективные и когерентные атаки. Считается, что Ева взаимодействует с пересылаемыми состояниями посредством своего состояния, которое нефакторизовано по использованиям3. Кроме того, измерение Ева проводит тогда, когда уже всё послано (все использования канала прошли) и провзаимодействовано. Для конкретных QKD-протоколов теоретически доказывается, посредством верхней границы, чтобы эта самая лучшая атака, и что Ева ничего не может сделать лучше в принципе (на самом деле это далеко за границами практических возможностей, т.к. именно так оперировать с состояниями ещё пока не умеют). Там довольно серьёзная работа, и доказательство безопасности очень сложное, далеко не сразу оно появилось. Вначале были доказательства против очень слабых атак, начиная с "intersept & resend" (она одна из возможных индивидуальных), и только потом доказали против самых сложных — когерентных, которые эффективнее всего (и это доказывается). Подавляющаю часть по доказательству сделал Renato Renner (говорят, вообще зверь, очень серьёзный). Наш коллектив тоже вложился в доказательство (это всё относительно давно было, ещё до меня). Так что информация почти из

первыхтретьих рук. Для дискретных переменных там как-то оригинально сделали, а с непрерывными не получилось, но как-то хитро непрерывные свели к дискретным4. Какие-то вопросы по безопасности открытыми остались5, но они явно за пределами "тривиальных" или практических атак. В итоге считается, что большая часть теоретических задач по QKD уже решена, а те, что не решены — очень уж сложные.Во время сравнения результатов Алисы и Боба, они выясняют уровень шума (ошибок) в канале, и на основе этого отбирают биты. Если же помехи атакующего выше некоторого уровня, исполнить протокол невозможно (согласно теории, нет гарантий, что критически большая часть ключа не утекла к атакующему).

Что-то подобное есть при клонировании состояний. В идеале неизвестное заранее состояние, конечно, не клонируется. Тем не менее можно сделать следующее:

Собственно, претензия Gisin'а6/сообщества в том, что, как я понял, та шумная статья

существеннонового.Дисклеймер: Я извиняюсь за терминологию. Пост писал урывками, подробно объяснять времени нет. Когда время есть, пишу ответ на предыдущий вопрос, но уже подробно, вдумчиво и попорядку, а потому очень медленно :( Короче, ничего не забыто, работа над документами движется. Потом можно будет вернуться к пофиксу статьи про хранение ключа в сети и к дополнениям в FAQ по анонимности. Больше на мне вроде бы никаких документов на сайте (пока) не висит.

2На днях появятся те, кто разрабатывает это непосредственно — обязательно спрошу. По-видимому, степень безопасности рандома — функция степени нарушаемости Белла(?).

3Реально там entanglement cloner: одна часть запутанной пары у Евы, а другая взаимодействует с пересылаемым состоянием, потом Ева свою часть мерит.

4Доказательство без использования дискретный переменных для непрерывных — до сих пор открытый вопрос.

5Типа доказать безопасность не для бесконечного числа посылов информации, а для конечного.

6Собственно, он и стоит за фирмой id quantique. Это spin-off от их научного коллектива.

комментариев: 9796 документов: 488 редакций: 5664

Интересно. И понятно, что так просто ничего не может быть понятно.

Если даже такие развёрнутые и ответственные объяснения закономерно начинаются со слов:

почти всюдувсюду плотно хромает.Просто безо всякого понимания даже базовых понятий наткнулся на некую презенташку, к которой даже нет полноценной работы и удивился цитате:

презенташку, к которой даже нет полноценной работы и удивился цитате:

В вики в статье про QKD как-то вскользь упомянуто, что протоколы с измерением задержек появились сравнительно недавно (2008). Возможно, что в аппаратуре Квантика их нет?

Основная мысль в том, что потребители QKD — это пока те, которым неважно сколько это стоит (в достижимых пределах) и неважно насколько это неудобно в практическом применении (при больших масштабах может быть выгодно построить свою инфраструктуру).

Т.е. там, где важна долговременная секретность данных, передаваемых в канале связи от всех возможных последующих теоретических атак. Например, когда перспектива, что ныне передаваемый трафик мог бы быть расшифрован спустя 50 лет из-за успехов в криптоанализе и развитии выч.техники является абсолютно неприемлемой.

А здесь как-бы оказывается, что теоретическая часть QKD вроде бы и сильна, но не совсем до конца проработана и может потребовать изменений на уровне протоколов. Вот это скорее и будет тревожить потребителей и даже специалистов, смутно представляющих себе тонкости квантовой физики: столько денег потратить, столько неудобств терпеть и даже в идеализированном безопасном окружении протокол возможно оказывается неидеальным.

комментариев: 1515 документов: 44 редакций: 5786

Да оно как бы и "да" и "нет" одновременно. С одной стороны, ничего сложного там нет, если найти время ознакомиться с основополагающими статьями по теме. С другой стороны, таких тем очень много, т.к. вся область квантовой информатики — слишком быстрорастущая, и ознакомление с каждой из тем требует общего знакомства с теоретическими основами квантмеха. Со знанием последних магическое автопонимание всех частных вопросов7 ничуть не появляется точно так же, как знакомство с матанализом не приводит к пониманию физики, криптографии или матэкономики. Это только со стороны кажется, что причастность к квантовой теории информации подразумевает какое-то понимание всех её тем, на практике же реализуется такой абсурд, что даже при реальной необходимости узнать ответ на какой-то вопрос по своей же теме (но тот, которым сам не занимался непосредственно), проще его спросить через личную переписку, чем понять из статьи. И вот так постепенно привыкаешь к тому, что есть такие частные вопросы, ответ на которые знают лишь несколько человек в мире, которые и посвятили их исследованию несколько лет. Соответственно, при их изложении используется стиль "покороче и посолидней", потому за вечер такое через себя не пропустишь, а если нужно понимание деталей, то и месяца может не хватить. Вспомнилось: Перельман опубликовал свои результаты где-то в трёх ёмких статьях, каждая из которых, кажется, даже не превышала стандартный лимит (40 страниц), а самые компетентные в мире лица их перепроверяли несколько лет, при этом итоговое развёрнутое изложение после переписывания представляло из себя толстую книгу.

Про неравенства Белла

Возвращаясь к теме неравенств Белла: при их использовании в QRNG у нас есть две потенциальных "дырки/уязвимости" (loophole): возможность коммуникации между частицами (т.е. между чёрными ящиками) и злонамеренные ошибки дететктора (detection efficiency loophole). Все текущие эксперименты по проверке неравенств Белла затыкали либо одну дырку, либо другую, но пока не удалось поставить эксперимент, закрывающий их обе одновременно. Это позволяет формально держать открытым вопрос о том, нарушаются ли неравенства Белла в физике на самом деле, или же это следствие несовершенства эксперимента. Теперь немного подробнее об этих дырах:

Теперь, если взять классические опыты со светом/фотонами, то мы надёжно затыкаем 2ую дырку (детекторы далеки друг от друга), но оставляем открытой первую. Если взять 2 частицы в магнитной ловушке, то затыкается 1ая дырка (там можно сделать очень надёжное детектирование), но откупоривается вторая. Резюмируя, у нас есть 2 уровня проблемы:

По ссылке на обсуждение экспериментов говорится

В общем, несколько миллиметров — не большое расстояние между Алисой и Бобом, хотя не надо забывать, что первое QKD было всего на 1 метр. Там же:

Лол :) Читаю английскую википедию, и мало того, что узнаю что-то новое, так ещё и то, что этим, оказывается, занимаются мои коллеги :) Что ж вы, unknown, раньше тему не подняли? Я б у Garcia-Patron лично выспросил как там с прогнозами. А теперь он в другой институт уехал. Даже не подозревал, что он и этой темой занимался.

[осторожно, это может быть бред]

Произносится примерно такой магический набор слов: состояния, нарушающие неравенства Белла, обязаны быть запутанными (entangled). По определению запутанное состояние двух систем — то, которое не представимо в виде выпуклой суммы прямых произведений состояний подсистем. В случае изолированных систем это вроде бы сводится к просто нефакторизованному состоянию (если факторизованно, то незапутанно (сепарабельно), иначе — запутанно). Соответственно, непредставимость в виде произведения независимых частей (или выпуклой суммы таких произведений) говорит о том, что у нас есть некоторая скрытая переменная, внутренне присущая обеим системам сразу, которая и не позволяет нам их факторизовать. Поскольку в классической механике/статистике таких переменных нет (удалённые невзаимодействующие между собой системы никакими переменными не связаны между собой), то утверждается, что и запутанными их состояния быть не могут, а, следовательно, и нарушать неравенства Белла.

[/осторожно, это может быть бред]

Предварительно подтверждается. Как в QKD уменьшается длина доверенного ключа с ростом шума, так и в QRNG уменьшается количество доверенно случайных бит при уменьшении нарушенности неравенств Белла. В пределе получаем ненарушающее неравенство состояние, при котором доверенно безопасных случайных бит нагенерить (в этой модели) нельзя вообще.

Хотя рабочие научные массы и не забивают себе голову такими вещами, как оправданность отказа от теорий скрытых параметров, от ненарушаемости неравенств Белла, от детерминизма... да и в учебниках острые углы скруглены, а про многие такие вещи стараются даже не упоминать, но на самом деле жизнь теплится, и кто-то потихоньку копает эти темы. Например, параллельно с общепринятой квантовой механикой существует маргинальная (по количеству вовлечённых, но не из-за лженаучности) деятельность по развитию бомовской квантовой механики, где якобы удаётся не отказываться от детерминизма. А есть нобелевский лауреат Hooft, который считает, что скрытые переменные можно "спасти":

Так что с глобальной точки зрения всё сложно: везде есть своё болото :(

Про device-independent QRNG

Теперь, что касается собственно device-independent QRNG в вышеозначенном смысле (проверка неравенства Белла): этим занимается Stefano Pironio. Насколько я понял, успехи следующие: 2 частицы в ловушке, расстояние между ними микрометры (соответственно, detector efficiency затыкают, а communication — очень слабо), истино рандомных чисел удалось негенерить совсем мало, так что пока не технологично, но и это — большой успех по сравнению с чисто теоретической статьёй. О коммерциализации пока речь вообще не идёт, т.к. частицы в ловушке... ну вы понимаете: низкие температуры, вакуум, отдельное помещение... Теорию можно почитать по ссылкам arXiv:1111.6056 и arXiv:0909.3171.

Конечно, то, что пытается коммерциализоваться8 у нас (как и у всех остальных) — не имеет никакого отношения к device independent (т.е. обычная оцифровка), но народ бдит за прогрессом в теме.

Про device-independent QKD

Ссылки на работы с архива по крайней мере говорят о том, что цель такая ставится, и работа над такими протоколами активно ведётся:

В общем, тема очень перспективная, интересная, при удачном развитии — очень технологически востребованная, потому упомянутая выше ссылка на "Prisoners of their own device: Trojan attacks on device-independent quantum cryptography" пришлась народу совсем не по вкусу :)

Резюме:

7Неравенства Белла, ЭПР, запутанность, QKD, QRNG, GMPS, квантовые схемы, квантовые алгоритмы, клонирование запутанности, квантовое исправление ошибок, квантовая логика, квантовая томография, сверхплотное кодирование, когерентная информация и тысячи, тысячи других... с той или иной степенью, важностью и влиянием на всю квантовую науку в целом. На quantiki общественный разум пытается коллективно написать Handbook of Quantum Information, где были бы освещены актуальные на текущий день своего рода "квантовые примитивы" (по аналогии с криптопримитивами).

8См. это и это, уже упоминавшиеся в /comment46775.

комментариев: 9796 документов: 488 редакций: 5664

С одной стороны есть ваше утверждение, что:

.

С другой стороны, на привере QRNG (что я так понимаю просто ближе и понятнее) приводятся возможности всяких теоретических проблем.

QKD точно опирается на проверенную теорию (оставив пока в стороне совсем приземлённые темы безопасности реализации) или есть какие-то возможности?

Например, как вычислительно сложные задачи, являются таковыми только по факту недоказанности обратного, но прямого доказательства не имеющие. В отличие от доказательства стойкости одноразового блокнота и одноразовой аутентификации.

комментариев: 1515 документов: 44 редакций: 5786

Квантовые хакеры про безопасность QKD

Поидее все возможные атаки в продаваемой аппаратуре должны учитываться. Во всяком случае, говорят, что вот это:

(decoy state) и time-bin'ы (упоминалось в /comment41205) реализованы в том, что продаёт Квантик. По поводу остального — не в курсе.

Как гласит ссылка из википедии, требуется одновременное выполнение следующих условий:

По-видимому, все атаки на имплементацию (описанные там в секции Hacking attacks) относятся к нарушению каких-то из вышеприведённых 4х пунктов. Если это так, то нет ничего удивительного в том, что и тривиальный intersept & resend сработает. Безопасность протокола доказывается в рамках допущений, по сути это просто математическая теорема. Если же атакующий может выйти за рамки предполагаемой модели и получить ключ, это не говорит о том, что теорема вдруг стала неверна9. К слову сказать, 2ой пункт — существенный: если нет истиного рандома для бутстрэпа, то не получится безопасных ни QRNG с Белл-тестом, ни QKD.

Ранее здесь уже упоминался сайт самых известных

суровых норвежцев"квантовых хакеров": там висит видео со взломом квантовой криптосистемы. С первых же слов они явно говорят, что коммерчески производимые приборы не соответствуют той модели взаимодействия Алиса, Бобы и Евы, для которой доказана безопасность QKD. В частности, там же они рекламируют статью-главу по QKD, ими написанную для одной книжки по безопасности коммуникаций для широкой аудитории. Как говорится, кому доверять больше, чем тем, кто сам своими руками QKD ломает. Общий тренд я вроде угадал, и там освещается именно тот вопрос который задал unknown (см. § 5.5 Practical Quantum Cryptography на стр.6, § 5.5.2 Security Proofs на стр.8, § 5.6 Technology на стр.9, и § 5.7 на стр. 12)10. Некоторые цитаты со статьи:На той же странице, чёрным по белому:

Нда, во всём есть доля истины, даже в этом :) Там же:

Т.е. если в итоге окажется, что никак не уйти от несовершенства приборов и не заставить их работать в рамках той простой модели, для которой доказана абсолютная безопасность QKD, ничего не останется, кроме как усложнять модели и доказывать для них безопасность заново11. Конечно, другие модели влекут за собой другие скорости передачи ключа, это может влиять на коммерческую резонность... Всё сложно.

Красноречивее всего уже сказано выше цитатой из статьи от квантовых хакеров:

Но главное — даже не это. Помимо трафика есть места хранилища контента: их-то чем шифровать? Ситуация достаточно искуственная: канал недоверен полностью, а о местах хранилища информации можно не беспокоиться? Или для них и классического крипто "хватит"?

Кстати, квантовый хакинг — это ещё и весело... умеют себя люди подать.

unknown, не разводите панику!Всё идёт своим чередом, QKD жив, работа движется,Алиса накормлена, Боб не скучает, Ева под контролем.Разное

После такой статьи уже можно короче и по существу, т.к. в целом всё стало ясно.

Там видно, что автор рассказывал про слабые измерения, а QKD был упомянут лишь чтобы подчеркнуть важность применения этих самых слабых измерений

в народном хозяйстве. Автор не обязан быть специалистом по QKD... В общем-то, им сказанное формально верно, если не вдаваться в детали."Приземлённое" обсуждение было выше. Что же касается совсем теоретических проблем, то они всегда были, есть и будут, но люди работают над их устранением. В физике вообще нет понятия доказанности (а по-хорошему — даже в математике). Просто обобщается экспериментальный материал, все наблюдаемые факты преподносятся как следствие какой-то теории. Из кучи теорий выбирают ту, которая проще остальных при том же уровне согласия с экспериментом. При уточнении теории описывают рамки её применимости и экспериментальной верифицированности. Всегда остаётся элемент вероятности, что найдётся какое-то новое явление/эксперимент, которые заставят существенно пересмотреть всю картину физики (как это было с теорией относительности12 или квантовой механикой).

Пример:

В силу вышесказанного ответ должен быть ясен. В рамках модели QKD доказуемо безопасно. Когда эту модель мы реализуем в виде конкретных несовершенных приборов, у нас часто не получается. Один из выходов — менять (усложнять) модель, и заново доказывать безопасность. Другой выход — затыкать возможности атакующему выйти за рамки нашей модели. Как выше видно по публикациям, делают и это, и то, хотя изменение модели — явно не мейнстримное направление.

Безопасность QKD в рамках модели и строго оговоренных допущений доказана строго, а какая-то модель и хотя бы какие-то допущения в ИБ будут всегда.

При компетентном подходе нужно заслушать специалистов по ИБ на крупном корпоративном рынке, которые в курсе решаемых задач и могли бы ответить, нужно ли такое вообще где-то (с учётом всех вышеприведённых оговорок) или нет. Лично мне кажется, что QKD пало жертвой собственного же успеха: раньше по системе еврогрантов оно относилось к future technologies, и его активно финансировали, а теперь оно уже в разряде стартапов, т.е. должно выйти на рынок и начать конкурировать с другими решениями по безопасности тут (много букв, но это как раз документ для бизнесменов, которые должны прочитать, понять и бегом побежать инвестировать в QKD).

тут (много букв, но это как раз документ для бизнесменов, которые должны прочитать, понять и бегом побежать инвестировать в QKD).

и животноводством. Но в текущем виде оно никому (в здравом уме) не нужно (разве что PR'а ради, если он экономически себя оправдает), а на доводку до интересных коммерции решений (экономичных, практичных, безопасных) уйдут ещё минимум годы. Говорят, когда в Вене был SEQOQC (wiki), все посмотрели и денег им под это дело больше не дали. White paper для этого SECOQC можно почитатьПоследние новости

Тем временем жизнь потихоньку идёт. В зоопарке QKD-протоколов неконец-то озаботились вопросами стандартизации. Появились новые обзоры по QKD, где много внимания уделено и непрерывным переменным13. По поводу /comment40664:

вопросами стандартизации. Появились новые обзоры по QKD, где много внимания уделено и непрерывным переменным13. По поводу /comment40664:

Теперь помимо коммерческих стартапов с дискретными переменными14 появились и с непрерывными: SeQureNet ("Readily available for 32-bit and 64-bit linux" — а винды нет что ли?). Занимается spin-off'ом Romain Alleaume и Philippe Grangier (вот страница научного коллектива, стоящего за spin-off'ом). Кстати, никто не хочет сделать головокружительную карьеру в QKD на непрерывных переменных? Вакансии имеются. Вроде как они будут реализовывать протокол, безопасность которого доказывали у нас15.

Мнения-то никакого нет, есть только обобщение/аггрегация информации из личных бесед, переписки, интернета и статей. С материалом разбираюсь практически с нуля, — почти так же, как если б вы и сами это делали. Сейчас у нас QKD уже не занимаются, да и раньше это было в непрерывных переменных, потому дискретные изучались не досконально, а только чтоб понять общие принципы. Мне здесь остаётся лишь чужие слова и мнения озвучивать, потому, отвечая на вопросы по дискретному QKD, чувствую себя совсем некомпетентно :( Тем не менее, благодаря вами поднятым вопросам, ощущение лучшего понимания по сравнению со вчерашним днём разительное (не знаю уж как у читателей этого поста), так что какой-никакой прогресс есть, спасибо!

9Представьте себе ситуацию: НИСТ, конкурсы, алгоритмы, криптопримитивы... а потом прибегают люди, которые методом паяльника, холодной перезагрузки, через ieee 1394 или методом live forensics (перезагрузка с моментальным подцеплением содрежимого оперативной памяти) извлекают ключ из памяти и кричат о том, что криптография взломана. Главное, это громко и убедительно, а в качестве скормной попытки привлечь внимание широкого сообщества и грантодавцев — даже позволительно. Действительно, с точки зрения ИБ, это взлом. Только вот это не имеет никакого отношения к взлому криптоалгоритма. Здесь параллель с QKD, ИМХО, вполне уместна.

10unknown'у и всем остальным: эта статья, на мой взгляд, — то, что стоило бы перевести на русский и добавить к нам на сайт: материал свежий (пол года назад было), написан более чем компетентно, всё в общих чертах и по сути, но без углубления в математику — для нашей аудитории самое то. Не возьмётесь? Пользуясь

административнымнациональным ресурсом, можно сначала поинтересоваться, нет ли уже переведённого варианта, дабы не делать двойную работу.11Напоминает историю с лазерами. Обычно их объясняют на двухуровневой модели, где создаётся инверсия заселённости квантовых уровней, и при релаксации на нижний уровень как раз и возникает свет. Всё хорошо, модель отличная, её до сих пор используют для объяснения общих принципов, только вот в реальности на двух уровнях работать не будет :) [объяснение уже не помню].

12И, заметьте, это не какие-то там себе абстракции: координаты GPS расчитываются с учётом эффектов даже общей(!), а не только специальной теории относительности. Не будь учёта этих поправок — точность была б вообще никакой, даже для животноводства.

13Параграфы V. Continuous-variable protocols (A. Status of security proofs) и VIII. Perspectives не очень обнадёживают :(

14Id quantique жив, но живёт преимущественно за счёт продажи счётчиков фотонов, а QKD-бизнес — просто "добавка сверху"; MagicQ жив; SmartQuantum переехал на другой домен и я теперь не могу найти упоминаний про QKD; на рынке появились австралитяне + кое-какие крупные компании ведут исследования, судя по википедии.

15Судя по статье, ничего сверхестественного нет: всё равно же доказывается не с нуля, а сводится к тому, что уже получено/доказано/найдено ранее. Во всяком случае то, чем мы занимаемся сейчас, намного труднее таких доказательств.

комментариев: 9796 документов: 488 редакций: 5664

Просто, кроме вас здесь никто такой реферат составить не смог бы. Для этого нужно хотя бы, чтобы базовые основы в этой теме были не пустым звуком. По сравнению с теми, для кого уравнение Шрёдингера — просто набор символов.

комментариев: 1515 документов: 44 редакций: 5786

Сей котяра цельнотянут из ссылки unknown'а про RNG. Очень мне напоминает, не знаю почему, фото SATtva'ы, некогда бывшее на его сайте.

Капча "котята" символизирует.

То же, что мы наблюдаем сейчас, SATtva предсказывал ещё 7 лет назад:

Как нетрудно видеть, мало что концептуально поменялось за прошедшую пятилетку.

СударшанаКрауса16 [1,2,3] :-) Как правило, в квантовой информатике не интересует состояние системы в любой момент времени, а только начальное и конечное (после проведения операции над состоянием), потому использование уравнение Шрёдингера для таких вещей — стрельба из пушки по воробьям. Так же как радиотехники не рассчитывают электросхемы по уравнениям Максвелла, а пользуются законом Ома, так и в квантовой информатике пользуются понятиями квантовых отображений/каналов (разложение Крауса — удобный способ их записи) вместо уравнения Шрёдингера.бедствия(насколько это много или мало — вся QKD) оценивайте сами.P.S.: Давеча unknown обсуждал работы Киш'а. Публика говорит, что мало того, что его работы/умозаключения ни чем не обоснованы, так ещё добавляют, что они в принципе недоказауемы (т.е. это не временное состояние дел, а принципиальное), в отличие от квантовой криптографии.

16Введено Сударшаном (дословно — что-то типа "хорошо/ясно видящий" на малайаламе) в 1961ом году. Позже оно было использовано в книге Крауса "States, Effects and Operations: Fundamental Notions of Quantum Theory" 1983го года, после чего все начали цитировать эту книгу и называть "разложением Крауса". В статьях пишут, что Сударшан это ввёл только для открытых (т.е. неизолированных) систем, а Краус позже показал важность вполне положительности (completely positive) и наоборот отказался от необходимости открытости. Не знаю, насколько такие объяснения правомочны, чтобы назвать исключительно в честь Крауса.

Ранее с Сударншаном уже была неприятная история: несмотря на равный вклад в становление квантовой оптики как науки вместе с Глаубером, нобелевскую дали только Глауберу (2005ый год). Одни учёные это объясняют bias'ом и белокожестью, другие — тем, что у Глаубера всё то же было написано понятней, чем у Сударшана, хотя формально было у обоих. Во всяком случае, принято считать, что Сударшана обошли премией объективно незаслужено. Будучи заклятыми друзьями, они параллельно работали над одним и тем же, идя параллельно голова-в-голову, потому неизбежно одни и те же вещи появлялись первыми то у одного в статьях, то у другого. При этом каждый из них считал, что другой ворует его результаты. После вручения премии Глауберу Сударшан был недоволен и писал письма, в том числе в NY Times. Одна из претензий сводилась к тому, что им введённый объект называют либо P-function, либо Glauber P-fucntion, либо, уж в крайнем случае, Glauber-Sudarshan P-function, ставя Глаубера на первое место. Видимо, с годами справедливость попыталась-таки восторжествовать: заходим на страницу Sudarshan'а и видим "Sudarshan-Glauber representation". Так же называется и линк на саму страницу про представления, только вот заголовок там как был "Glauber–Sudarshan P-representation, так и остался :-) Ржал до слёз. В научной литературе пока не встречал простановку Сударшана на первое место.

комментариев: 9796 документов: 488 редакций: 5664

Работа Макарова и соавторов действительно хорошо написана для понимания вопроса в общем виде.

Кстати, не по теме, но раз стали вспоминать другие виды криптографии на физических принципах, один из известных авторов фигурирует в новой работе по шумовой криптографии. Смысл в улучшении доказательств безопасности и лучшем соединении криптографических методов с "шумовыми". Это "нормальная" шумовая криптография, связанная с Винером, а не с Кишем.

комментариев: 1515 документов: 44 редакций: 5786

[это, возможно, бред]

Ещё вот что подумалось на тему безопасности QKD. Весь язык квантовой теории информации — теоретическая надстройка над, условно говоря, квантовой оптикой в линейной среде. Квантовая механика, конечно, всегда линейна, вне зависимости от чего бы то ни было, но преобразования состояний могут быть нелинейными, если взята специальная среда. Вдруг Ева может как-то вывести прибор за рамки той физики, для которой он проектировался?17 Понятно, что какой-нибудь наивный18 вывод оборудования за рамки квантовой оптики приведёт к высокому классическому шуму, и протокол всё равно не получится атаковать. Есть ли какие-то нетривиальные выходы за пределы той теории? unknown, я вижу, вы взялись за работу[создать]: если там что-то имеется на этот счёт, обратите внимание и расскажите — очень интересно. Кстати, в самом тексте новости упоминаетсяВдруг в этом есть какой-то тайный сакральный смысл, и всё не так просто?

[/это, возможно, бред]

17Жаль, я так и не освоил квантовую оптику (в смысле физики, а не математики): перефразируя ранее сказанное,18Физика высоких энергий (квантовая теория поля, ускорители, релятивистские частицы)? Или и с ней не так всё просто?

комментариев: 9796 документов: 488 редакций: 5664

Но я догадываюсь, почему они себя так вели :) Через какое-то время они будут говорить — "это интересная теоретическая концепция" и кричать перестанут, затем будут разводить скепсис, если появиться практичная демо-реализация. Это нормально.

Там — нет. Это в хорошем смысле мурзилка с описанием только самой устоявшейся классики в этой области, нам пока большего не надо :)

комментариев: 1515 документов: 44 редакций: 5786

Тех же, кто хочет поучаствовать в разработке квантового компьютера (адиабатического) — ждут в Dwave. Пишут, что помимо знания предметной области в зависимости от рода деятельности необходимо знать Linux (почти всюду), питон + Django, Java'у, LISP, Matlab и LaTeX, а так же иметь американское гражданство (может, не для всех позиций, — внимательно не вчитывался).

Есть некоторая теоретическая вероятность возникновения возможности задать вопросы по QKD ряду лиц лично, в том числе главным разработчикам основных реализаций QKD в дискретных (spin-off idQuantique) и непрерывных (spin-off SeQureNet) переменных — Николя Жизану и Филиппу Гранже, а также соавтору обсуждаемой статьи Вадиму Макарову. До конца июля желающие могут подумать над списком их интересующих вопросов.

Гость (20/02/2012 12:44), ega-math.narod.ru — Ваш сайт? Вижу ссылку на него на форуме уже не первый раз.