Электронная почта

Действия, связанные с использованием мэйла, приводят к сохранению данных на вашем компьютере, к их передаче по сети и сохранению на компьютерах третьих лиц.

Данные, сохраняемые локально

Для управления копиями электронных писем (как отправленных, так и полученных), которые сохраняются локально на ваших машинах, применимы обычные меры. Шифруйте свои диски, примите решение по поводу приемлемой политики удаления данных и следуйте ей.

Данные на линии связи

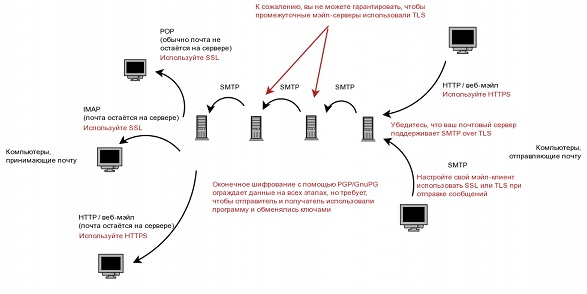

Электронные письма обычно проходят определённое число отдельных этапов на пути от отправителя к получателю. Следующая диаграмма иллюстрирует типичные этапы, которые может проходить сообщение, протоколы передачи, используемые на каждом из этих этапов, и доступные типы шифрования на каждом из них.

Оконечное шифрование определённых писем

Шифрование писем на всём пути между отправителем и получателем исторически было сложным делом, хотя средства для достижения такого типа оконечного шифрования становятся всё лучше и легче в использовании. Pretty Good Privacy (PGP) и её младший родственник GNU Privacy Guard (GnuPG) — стандартные средства для решения такой задачи. Обе эти программы способны обеспечить защиту для ваших писем в пути следования, а также защитить ваши сохранённые данные. Широко распространённые мэйл-клиенты, такие как Microsoft Outlook и Mozilla Thunderbird, могут быть настроены таким образом, чтобы гладко взаимодействовать с программами шифрования, сводя вашу задачу просто к щелчку по кнопкам, чтобы подписать, сверить, зашифровать или расшифровать мэйл-сообщения.

Существенное преимущество оконечного шифрования заключается в том, что оно гарантирует, что содержание ваших писем будет защищено не только против перехвата на линии связи, но также против некоторых угроз, возникающих от хранения копий ваших писем на вашей машине или на компьютерах третьих лиц.

Есть две трудности, связанные с GnuPG/PGP. Первая из них в том, что эти программы работают лишь в том случае, если другие лица, с которыми вы осуществляете связь, также используют их. Неизбежно многие люди, с которыми вы обмениваетесь почтой, не станут использовать GPG/PGP, хотя вы можете развернуть эту систему среди своих друзей или внутри организации.

Вторая трудность в том, что вам нужно найти и проверить публичные (открытые) ключи тех людей, которым вы посылаете письма, дабы убедиться, что злоумышленник не смог обманом убедить вас использовать неверный ключ. Этот обман известен под названием атаки "человека посредине".

Вероятно самый лёгкий путь начать использовать GnuPG — это воспользоваться почтовой программой Mozilla Thunderbird с плагином Enigmail. Здесь вы найдёте инструкцию по инсталляции, настройке и быстрому старту Enigmail.

Зашифрованная межсерверная передача

После того, как вы нажмёте "Отправить", письма, прежде чем достичь получателя, обычно перенаправляется через цепочку SMTP-серверов. С помощью своего мэйл-клиента вы можете просмотреть заголовки полученного письма (хидеры), чтобы увидеть цепочку серверов, через которые проходило сообщение. В большинстве случаев сообщения проходят между серверами без шифрования. Но существует стандарт, называемый SMTP over TLS, который задействует шифрование, когда отправляющий и принимающий серверы данного этапа в цепочке передачи поддерживают его.

Если вы или ваша организация поддерживаете мэйл-сервер, вам следует убедиться, что он поддерживает TLS-шифрование при обращении к другим серверам. Сверьтесь с документацией по вашему программному обеспечению SMTP-сервера, чтобы выяснить, как включить TLS.

Шифрование между мэйл-клиентом и сервером

Если вы используете POP или IMAP для скачивания своей почты, убедитесь, что это POP или IMAP с включенным шифрованием. Если ваш мэйл-сервер не поддерживает шифрованную версию данного протокола, добейтесь от вашего провайдера или системного администратора, чтобы это было исправлено.

Если вы используете веб-интерфейс почтовой службы, убедитесь, что обращаетесь к нему только по HTTPS вместо HTTP. Почтовая служба Hushmail.com всегда использует только HTTPS и также предоставляет некоторые средства для оконечного шифрования (хотя они и не имеют иммунитета к ордерам).

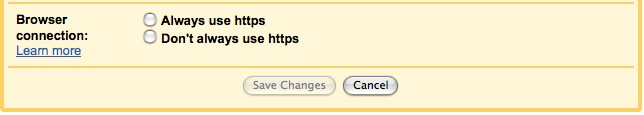

Многие почтовые веб-службы используют HTTPS только для страницы логина, а затем переключают вас на HTTP. Это небезопасно. Найдите опцию в настройках аккаунта (или плагин для браузера),1 которая бы гарантировала, что ваш вебмэйл-аккаунт всегда использует HTTPS. В Gmail, к примеру, вы можете найти эту опцию во вкладке "general" страницы настроек:

Если вы не можете найти способ удостовериться, что просматриваете свой вебмэйл только через HTTPS, смените провайдера электронной почты.

Данные, сохраняемые на компьютерах вторых и третьих лиц

Есть две основные причины, почему ваши письма будут сохраняться на компьютерах, контролируемых третьими лицами.

Хранение у вашего сервис-провайдера

Если вы не поддерживаете свой собственный почтовый сервер, то должна быть третья сторона, которая получает (и может сохранять) копии всех ваших мэйлов. Такой стороной обычно выступает интернет-провайдер, работодатель или провайдер почтовой службы. Копии сообщений будут также разбросаны по компьютерам, контролируемым провайдерами, работодателями и почтовыми системами ваших корреспондентов.

Убедитесь, что ваш мэйл-клиент настроен таким образом, чтобы удалять сообщения с почтового сервера провайдера, когда вы их скачиваете. Это наиболее распространённый порядок работы, если вы используете POP для скачивания почты, но обычно люди, использующие IMAP или вебмэйл, оставляют копии сообщений на сервере.

Если вы используете IMAP, старайтесь удалять сообщения немедленно после их прочтения. Помните, что в случае крупнейших вебмэйл-служб может потребоваться значительное время, возможно даже месяцы, прежде чем письмо действительно будет удалено, независимо от того, имеете вы всё ещё к нему доступ или нет. В случае с небольшими IMAP- или вебмэйл-серверами остаётся возможность, что с помощью криминалистических методов электронные письма могут быть затребованы по судебной повестке годы спустя после того, как пользователь их удалил.

Содержимое зашифрованных PGP/GnuPG мэйлов не будет доступно через этих третьих лиц, хотя заголовки писем (такие как Кому: и Тема:) — будут.

Запуск своего собственного почтового сервера на шифрованном диске или использование оконечного шифрования для чувствительных сообщений — лучшие способы снижения этих рисков.

Хранение у ваших корреспондентов

Большинство людей и организаций сохраняют все письма, которые они отсылали или получали. Поэтому практически каждое письмо, которое вы отправили или получили, будет храниться по крайней мере ещё в одном месте, независимо от практик и процедур, которым следуете вы. Помимо персонального компьютера человека, которому вы отправили (или от которого поучили) сообщение, копии могут быть сделаны его провайдером либо почтовым сервером или сервером резервного копирования, размещённым в организации. Вы должны принимать эти копии во внимание, и если модель угрозы, которую вы применяете к чувствительным коммуникациям, включает противника, способного получить доступ к этим копиям, то вы должны либо использовать PGP для шифрования этих сообщений, либо передавать их иным способом, а не электронной почтой. Учтите, что даже если вы используете PGP, то ваши письма, хранящиеся у ваших корреспондентов, могут быть расшифрованы по требованию правоохранительных органов либо по обращённой к ним судебной повестке.

Оконечное (сквозное) шифрование почты

Шифрование почты — тема, которая может занять целую книгу, и так и случилось: смотрите книгу Брюса Шнайера "Безопасность электронной почты: как сохранить приватность ваших электронных сообщений". Хотя эта книга отчасти устарела (она ссылается на старые версии программного обеспечения), изложенные в ней концепции по-прежнему сохраняют актуальность.

1 Либо воспользуйтесь дополнением HTTPS Everywhere для Firefox.